Cloudflare Email RoutingはGmail POP受信サービス終了の代替になる?設定方法と注意点を解説

Gmailで外部メール(Gmail以外の受信元メール)をPOPで取り込む機能の終了・制限により、Cloudflare Email Routingを使って独自ドメインメールを転送運用する方法が注目されています。

結論:Cloudflare Email Routingは「受信→転送」。送信は「別途SMTP(メールサーバー)」が基本です。

本記事では、Cloudflare Email Routingの設定方法を実際の画面を想定して解説しつつ、転送という仕組み上、Gmailなど転送先で制限を受ける可能性についても整理します。

※本記事でいう『POP終了』は、メールソフトが使うPOP/IMAPの終了ではなく、Gmailの「外部メール取り込み(POP3)/Gmailify」機能(=GmailにGmail以外の受信元メールを集約する機能)の終了・制限を指します。

※本記事の外部メールとは、Gmail(@gmail.com)以外で受信しているメール(例:独自ドメインメール、プロバイダメール、Outlook.com/iCloudメール等)を指します。

- 1. Gmailの外部メールPOP取り込み終了・制限で何が変わるのか

- 2. Cloudflare Email Routingとは?仕組みとできること

- 3. Cloudflare Email Routingの設定方法(基本手順)

- 4. Cloudflareに問題があるわけではないが、転送先で制限を受ける可能性がある

- 5. なぜ転送方式は安定したメール運用に向かないのか

- 6. 解決策:転送を使わず独自ドメインを正規環境で運用する

- 7. Oneレンタルサーバーで独自ドメインメールを運用する方法

- 8. Cloudflare Email RoutingとOneレンタルサーバーの違い

- 9. まとめ:Gmail外部POP取り込み終了後は、転送に頼らない運用を選ぼう

Gmailの外部メールPOP取り込み終了・制限で何が変わるのか

Gmailに外部メール(Gmail以外)を集約できなくなる影響

通常、セキュリティを重視する企業では個人のGmail(@gmail.com)を使って仕事のSSL証明書メールを管理することは、原則として厳しく禁止されており、この場合は後でも述べますがGoogle Workspaceを契約し、独自ドメインを公式に紐付けるのが「正規の道」となります。

とは言うものの、「個人事業主や小規模チーム向けのコスト優先」の場合は、Gmailで外部メール(Gmail以外の受信元メール)を登録し、POPで取得設定している方も多々おられます。

今回影響が出るのは、Gmailの「他アカウント取り込み(POP3)」や「Gmailify」といった外部メールの集約機能です。これらが仕様変更・制限の対象になると、Gmail側で外部メールを取り込んで一元管理する運用が難しくなる可能性があります。

補足:ここでいう「POP終了」は、メールソフト(Outlook/Thunderbird等)が使うPOP/IMAPそのものの終了ではなく、Gmailの外部メール取り込み(POP)/Gmailifyの終了・制限を指します。

独自ドメインメール運用を見直す必要性

Gmailで外部メールを一元管理できないとなるとその独自ドメインの運用を見直す必要性がでてきます。

すぐにできることとなれば、独自ドメインを提供しているレジストラがメール転送機能を用意しているのであればGmailへ転送する方法がとれます。

転送が出来ない場合は、独自ドメインを利用しているメールサーバーに直接メールを取得する方法になります。この場合は別途、メール受信アプリが必要となってきます。

POP受信サービス終了後に注目されている代替手段とは

転送機能がない場合、あるいは転送はできるがもっと高度な利用を行いたい場合は、「Cloudflare Email Routing」という無料のサービスがあります。

これを利用する方法を紹介します。Cloudflare Email Routingは、基本的に「受信したメールを転送/処理する」ための仕組みです。

Cloudflare自体は一般的なSMTP送信サーバー(=メールを送る箱)を提供していないため、独自ドメインで送信(返信・新規送信)したい場合は、別途SMTP(レンタルサーバーのメール送信サーバー等)や外部の送信サービスを組み合わせる必要があるケースが多い点に注意してください。

Cloudflare Email Routingとは?仕組みとできること

CloudflareはDNS(Domain Name System)を核として、以下の主な4つの柱を提供しています。

- Webサイトの高速化(CDN)

- セキュリティ(WAF / 防御)

- 強力なDNS

- メールルーティング(Email Routing)

「無料」でできることが圧倒的に多く個人や小規模ビジネスなら、ほとんどの機能を無料で使い続けることができます。

転送機能を実現するためにはメールルーティングのCloudflare Email Routing機能を使います。

注意事項:Cloudflareを利用するにはネームサーバー(NS)をCloudflareに向ける必要があります。メール以外で利用しているAレコード、TXTレコード、CNAMEレコード等もCloudflareのDNSに設定する必要があり、MXレコードも書き換える必要があります。

このようなDNSの設定変更を伴ったメールの移行作業は大規模なメールアカウントを抱えている管理者の場合はDNSの反映のタイムラグ等を考慮する必要があり移行計画が必要です。

また移行中にロストしてしまったメールの処理、案内など対処が必要になってきます。

変更後は、もともとPOPやIMAPで取得していたメールボックスにメールは保管されません。全てGmailへ転送され今後はGmailのみで一元管理することになります。(ネームサーバー(NS)を以前に戻すことで元には戻ります)

ここから先は設定が出てくるので、DNSとは? を先に知っておくと迷いません。

Cloudflare Email Routingでできること

Cloudflare Email Routingは、一言で言えば「自分専用のメールサーバー(メールボックス)を持たずに、独自ドメインのメールを自由自在に転送・管理できる、無料のメール転送サービス」です。

- カスタムアドレス(※Email Routing の上限は ルール200件 / アドレス200件(上限緩和申請も可能)

[email protected]、[email protected]、[email protected]など、好きなアドレスを最大200個(設定ルール数)まで無料で作成できます。 - キャッチオール(Catch-all)設定

「設定していないアドレス(例:dummy@example.com)」宛にメールが届いた場合でも、すべて特定のアドレスに転送する設定が可能です。これにより、スペルミスによるメールの紛失を防げます。 - 複数の宛先への転送

転送先(宛先)は基本1つです。複数人で受けたい場合は、宛先をGoogleグループ等のメーリングリストにする/Email Workersで分岐する、といった設計にします。 - スパム・フィッシング対策

Cloudflareの強力なフィルターが、転送前に危険なメールやスパムをブロックしてくれます。 - Email Workers(高度な自動化)

「メールが届いたら、その内容をSlackに通知する」「特定のキーワードが含まれていたら自動返信する」といった処理を、JavaScriptコード(Workers)で実行できます。

Cloudflare Email Routingでできないこと

Cloudflare Email Routingは便利な一方で以下のことができません。

- 【重要】送信機能はありません

このサービスはあくまで「受信したメールを転送する」専用です。Cloudflare自体に「メールを送る(SMTP)」機能はないため、返信したい場合は別の仕組み(Gmailのエイリアス機能+GmailのSMTP+Cloudflare DNS TXT(SPF)レコード設定など)を組み合わせる必要があります。 - メールの保存はしません

Cloudflare Email Routing はメールを一時的に中継するだけで、メール本文を保存するメールボックスを持ちません。そのため、転送先(例:Gmail)の受信容量が上限に達している場合、メールの受信に失敗し、Cloudflare側にも保存されないため後から確認・復旧することはできません。 - 添付ファイルのサイズ制限

1通あたり25MiBまで(Cloudflare Email Routing の仕様上限)。これを超える大きなファイルは受信・転送できません。

メールボックスを持たない「転送専用」の仕組み

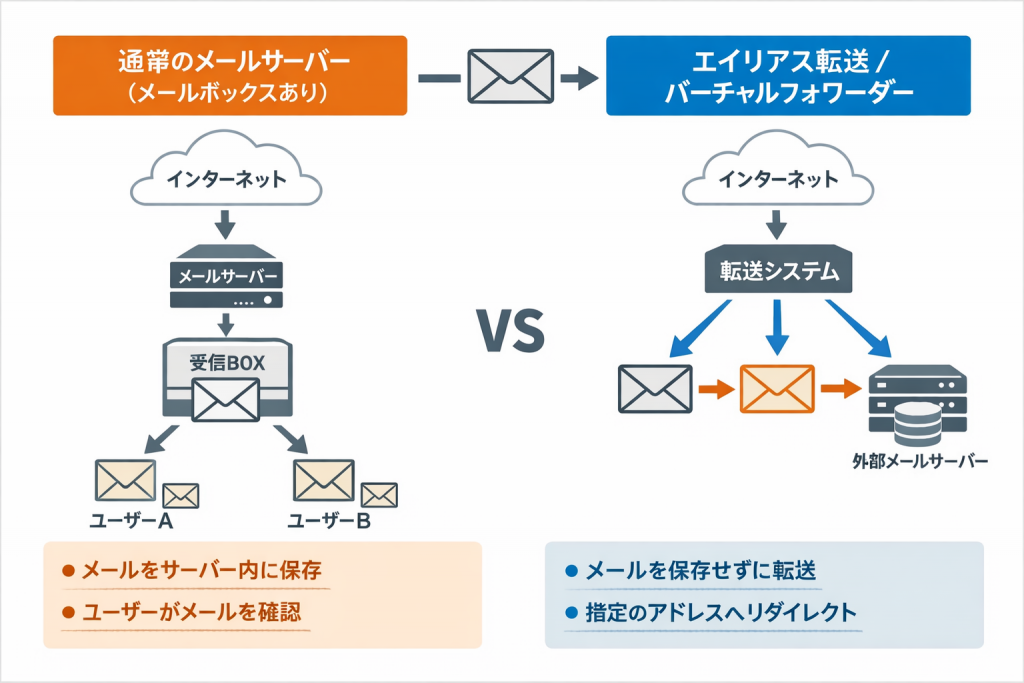

Cloudflare Email Routingのような「メールボックスを持たない転送専用」の仕組みは、IT用語では「エイリアス(別名)転送」や「バーチャルフォワーダー」と呼ばれます。この仕組みを理解するために、通常の「メールサーバー(メールボックスあり)」と比較して解説します。

通常のメールサービスと転送の仕組みを、郵便に例えると以下のようになります。

- 通常のメール(Gmail、Outlookなど):自宅の前に「自分専用のポスト(受信ボックス)」があり、郵便物はそこに保管されます。好きな時に鍵を開けて中身を確認できます。

- 転送専用(Cloudflare):自分専用のポストは存在しません。代わりに、「道の分岐点に立つ案内人」がいるだけです。

[email protected]宛の郵便物が来たら、その場で宛先を[email protected]に書き換え、すぐに次のトラックに乗せて送り出します。

利用には独自ドメインが必須な理由

Cloudflare Email Routingの利用に「独自ドメイン」が必須である理由は、インターネットのメール配送の仕組み(MXレコード)とドメインの所有権が密接に関わっています。

大きく分けて3つの理由があります。

1.「メールの宛先(住所)」を書き換える権利が必要だから

インターネット上でメールが届く仕組みは、ドメインに紐付いた「MXレコード(メールの配送先)」という看板を頼りにしています。

- GmailやYahoo!メールなどの場合:

gmail.comという看板の持ち主(Google)しか、配送ルールをいじることができません。 - 独自ドメインの場合:あなたがそのドメインの「オーナー」なので、Cloudflareに対して「このドメイン宛のメールをあなたが受け取って、転送していいよ」という許可を与える(MXレコードをCloudflareに向ける)ことができます。

他人のドメイン(gmail.comなど)を勝手にCloudflareで転送設定できてしまったら、世界中のメールを盗み見できてしまいます。そのため、自分が所有している独自ドメインが必要になります。

2.「DNS(ネームサーバー)」の管理権限が必要だから

前述の通り、Cloudflare Email Routingは「MXレコード」という設定をCloudflareのシステムに書き換えることで動作します。この書き換えを行うためには、ドメインの「案内所」であるネームサーバー(NS)の管理権限をCloudflareに渡さなければなりません。

「独自ドメイン」であれば、あなたがレジストラ(お名前.com、バリュードメインなど)でネームサーバーを自由に変更できるため、Cloudflareの仕組みを導入することが可能になります。

注意事項:独自ドメインでもDNS運用ベンダーにDNSの運用を任せている場合は、そのベンダーと相談する必要があります。

もし「現在のDNSをどうしても動かしたくない」という事情がある場合は、Cloudflare Email Routingの導入は難しいかもしれません。

3.セキュリティと信頼性(SPF/DKIM)を担保するため

最近のメールは、なりすまし防止のために「このサーバーから送られたメールは本物です」という証明(SPFやDKIMレコード)が必須です。

- 転送されたメールが転送先(Gmailなど)で「迷惑メール」にならないためには、独自ドメインのDNSにCloudflare専用の証明コードを書き込む必要があります。

- 共通のドメイン(無料の共有ドメインなど)では、利用者一人一人が勝手に証明を書き換えることができないため、個別の転送サービスを安全に運用することが困難です。

なぜ独自ドメインが必要なのか?

- 自由度: 自分がオーナーだからこそ、配送ルール(MX)をCloudflareに変更できる。

- 責任: 自分がオーナーだからこそ、セキュリティ設定(SPF)を正しく行える。

- 排他性: 他人があなたのメールを勝手に転送できないようにするため。

「独自ドメインを持つこと」は、インターネット上での「自分専用の住所と、その看板を自由に書き換える権利」を持つことと同義であると言えます。

独自ドメインの必要性については、以下の記事でも詳しく解説しています。

Cloudflare Email Routingの設定方法(基本手順)

Cloudflareにアクセスしてアカウントを先に作成しておいてください。(アカウントは無料で作成できます。DNS、Email Routing機能も無料で利用可能です)

著者が所有しているドメインsco.jpを参考にしてCloudflare Email Routingの設定例を紹介します。ドメインsco.jpはレジストラバリュードメインで取得したものでネームサーバーもValue Domainの標準のネームサーバーを利用しています。

まずはCloudflareのDNSで管理できるようにCloudflareの設定を変更していきます。

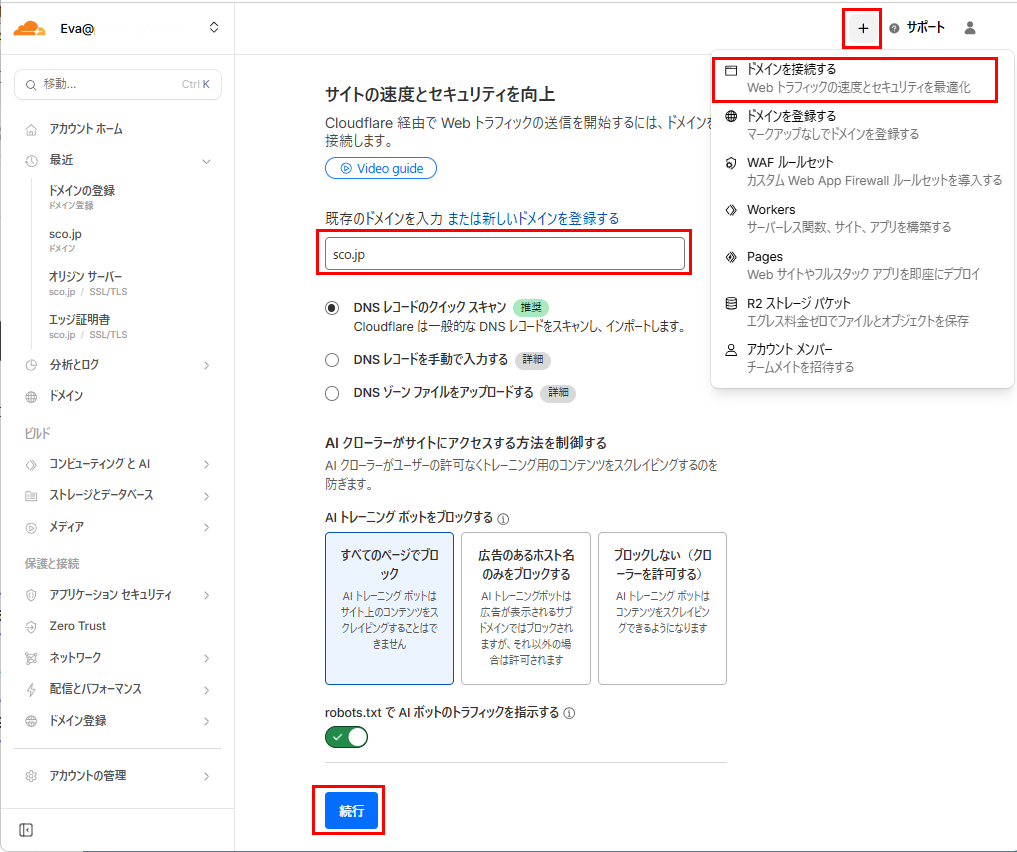

Cloudflareに独自ドメインを追加する

- Cloudflareにログインして、「ドメインを接続する」をクリックします。管理したいドメインを入力し「続行」をクリックします。

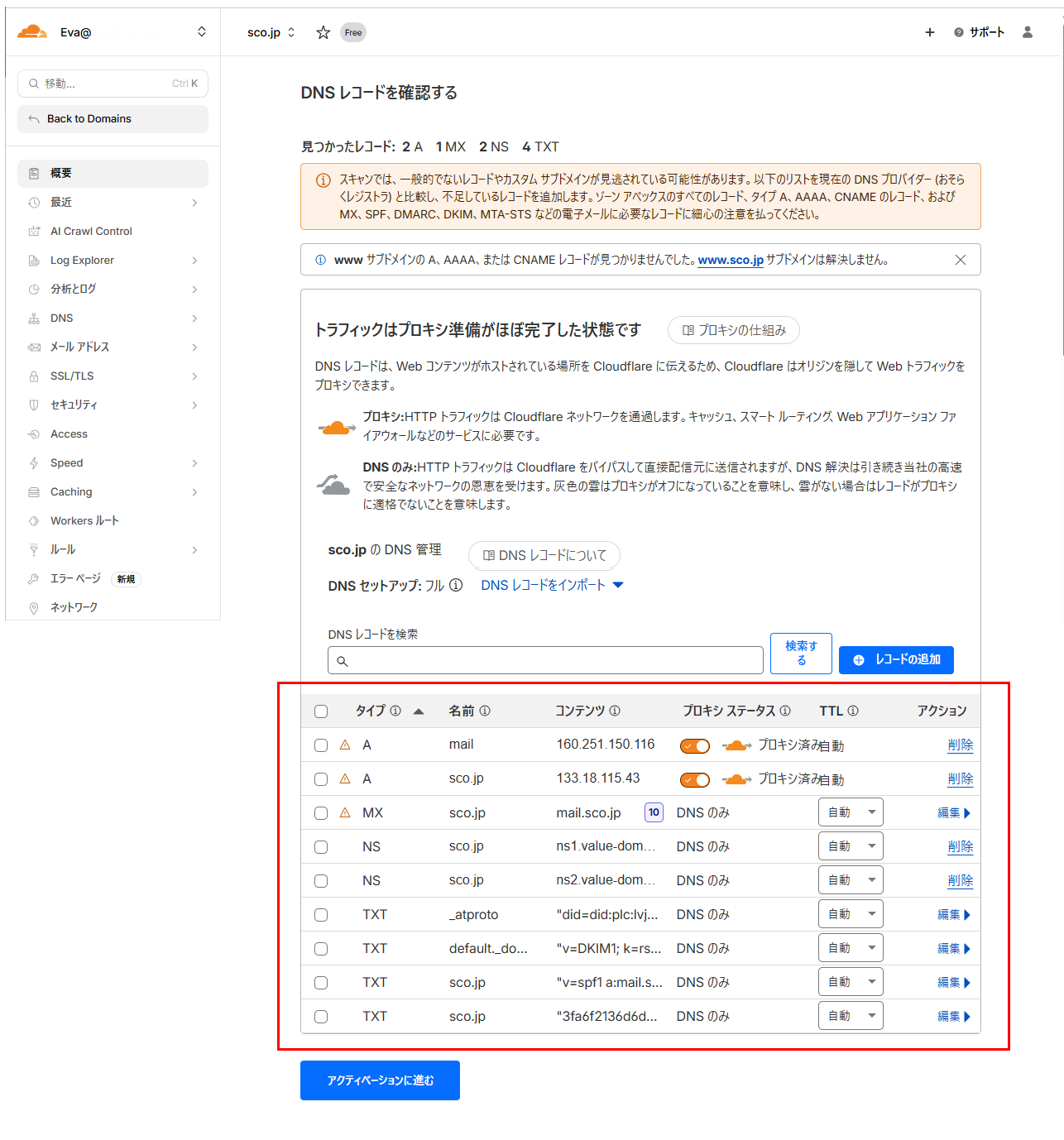

- 登録対象DNSの一般的なレコードが自動取得され一覧表示されます。

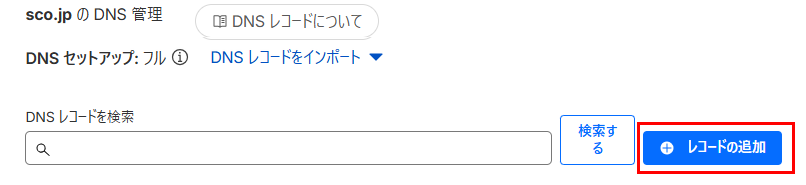

・NSレコードは元のレジストラのネームサーバーですので、削除しておきます。 - 自動で取り込めていないレコードは「レコードの追加」で手動で登録します。尚、BINDファイル(ゾーンファイル)があればインポートできます。

筆者の場合、取り込めていない複数のAレコード、CNAMEレコードを追加しました。

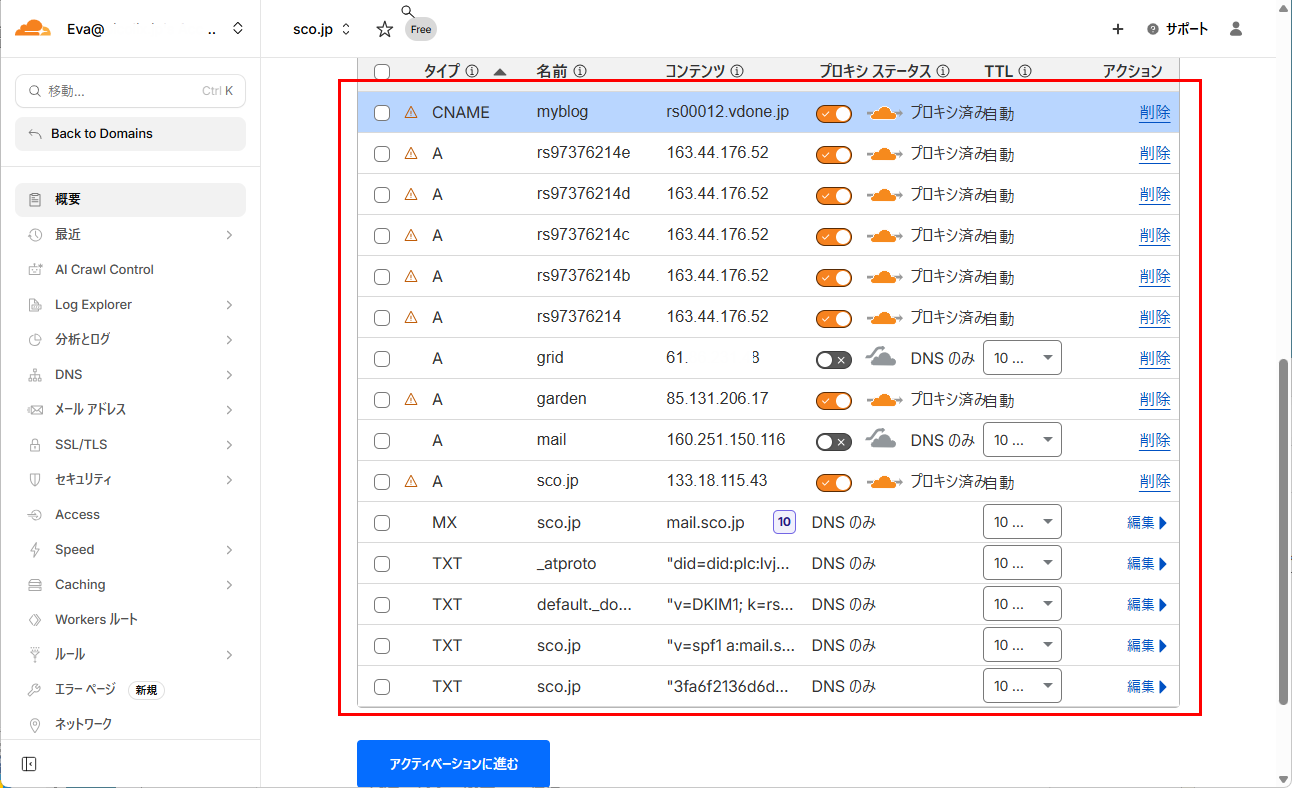

手動でレコードを追加後の状態が以下になります。

・WEBサーバーはCloudflareのプロキシ経由の設定になっています。プロキシを使用しない場合は、プロキシをOFFにします。

・筆者の場合gridはDDNS(ダイナミックDNS)によってIPアドレスは自動で書き換わる運用を元のレジストラで実施していました。この機能を引き継ぐためCloudflare APIでDDNS設定の仕組みを利用するように自分のシステム側のスクリプトを書き換えました。(「こちら【CloudFlare】動的IPアドレスをAPIで自動更新する。DDNS」のサイトが参考になります)DDNSを使っていない方は必要ありません。 - 「アクティベーションに進む」をクリックして成功すると、その後の指示結果が表示されます。この指示はCloudflare内での設定変更ではなくて元のDNSサーバーに関しての設定変更情報です。

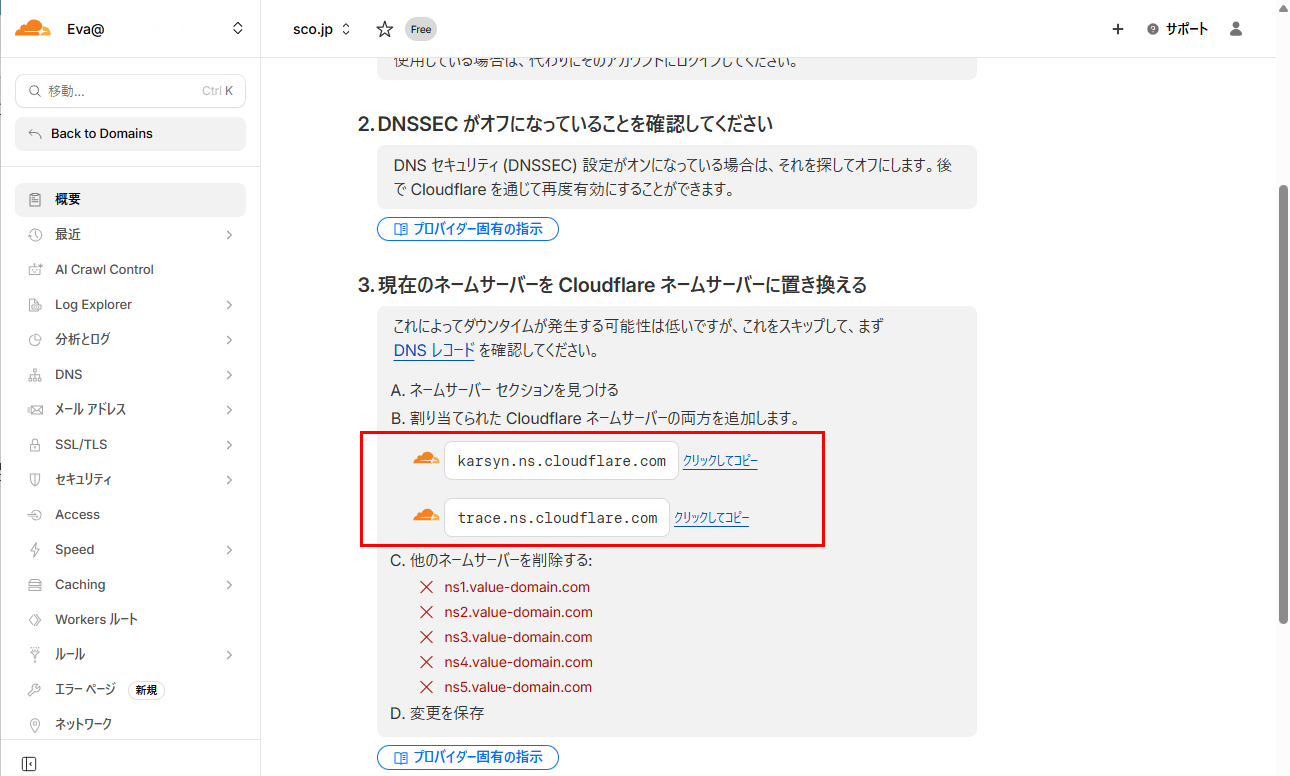

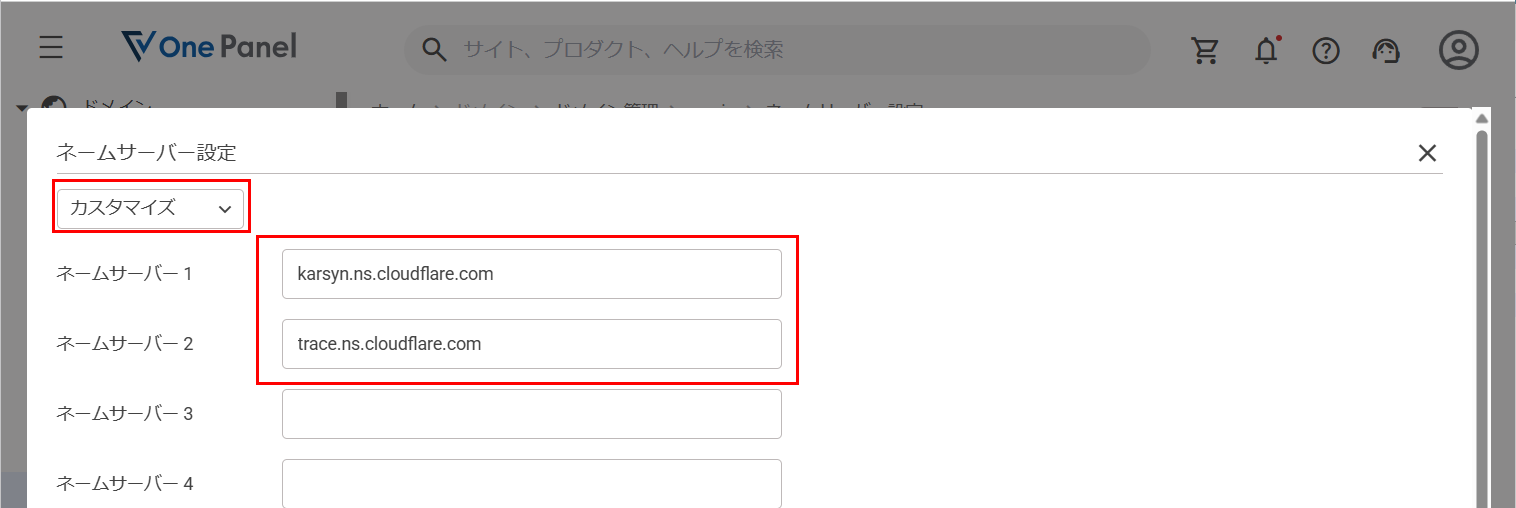

- ネームサーバーの変更

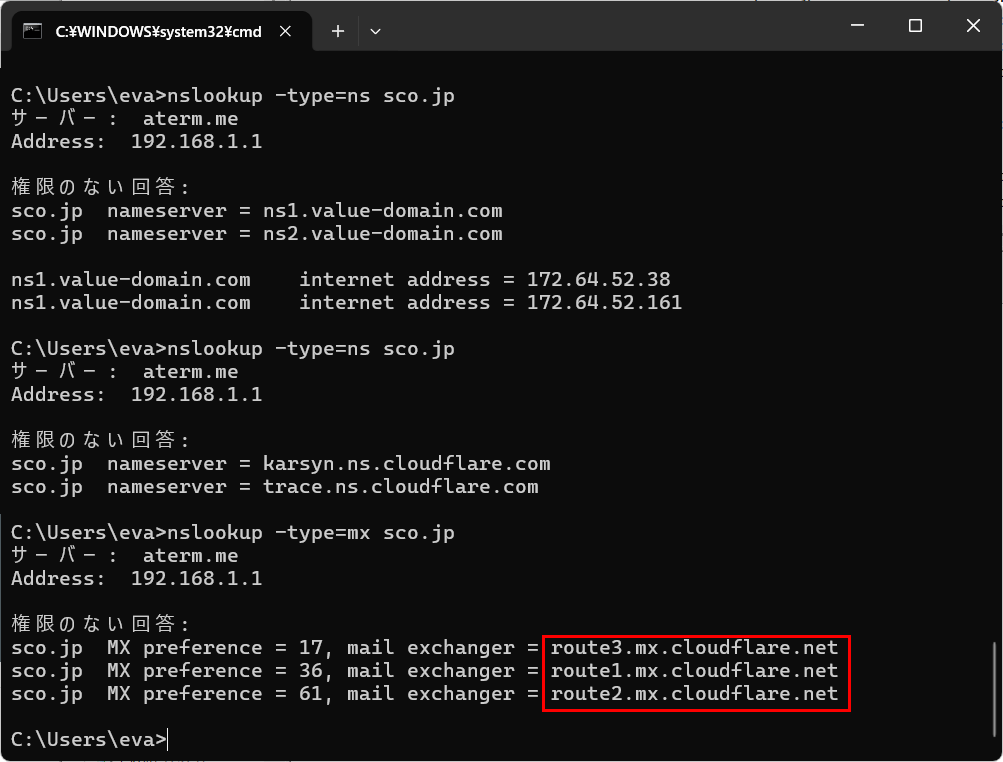

筆者が利用しているのはValue Domainのネームサーバーです。Value Domain上でネームサーバーをkarsyn.ns.cloudflare.com、trace.ns.cloudflare.comに変更します。(読者の皆さんはそれぞれのレジストラのDNSを設定変更してください)

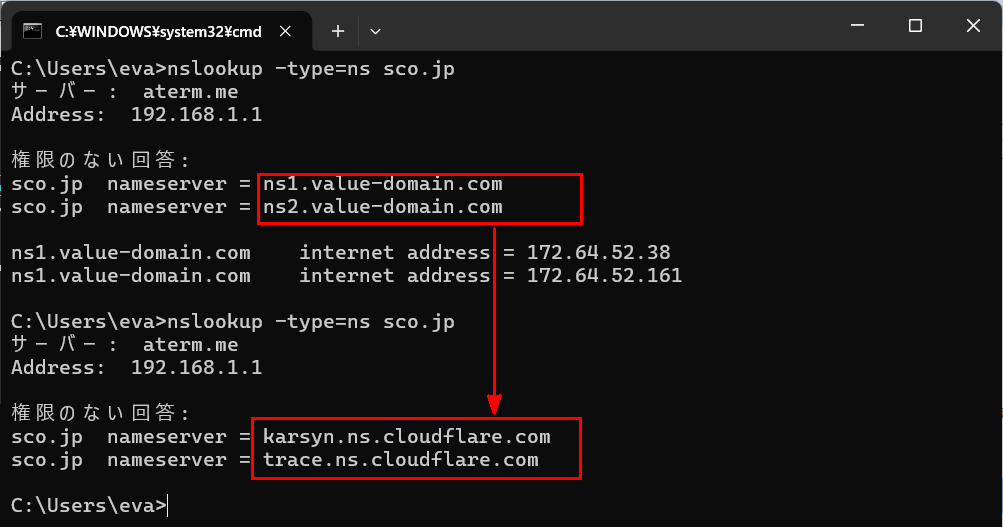

ネームサーバーの更新は、およそ10分程度で反映します。nslookup -type=ns [ドメイン名]のコマンドで反映したか確認できます。

注意事項:ネームサーバーをCloudflareのネームサーバーに変更後は、DNSの管理をCloudflare上で行います。ネームサーバーを元に戻せば今までどおりValue DomainのネームサーバーでDNS管理ができます。DNS設定もそのまま残っています。

Cloudflareのダッシュボードで管理するドメインをクリックしてドメイン画面を表示します。

ステータス欄がアクティブになっていればネームサーバーが更新されています。

これでsco.jpのDNS管理は全てCloudflareに移りました。

転送先(Gmailなど)を事前登録する

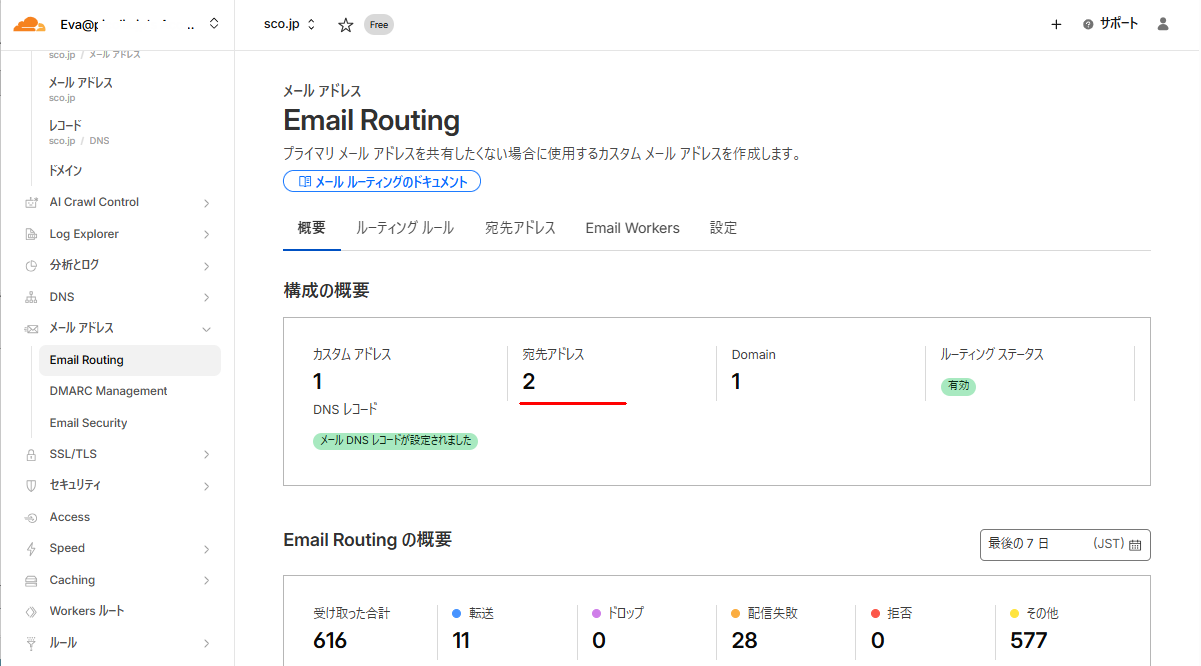

- 管理するドメインの「メールアドレス」-「Email Routing」をクリックします。

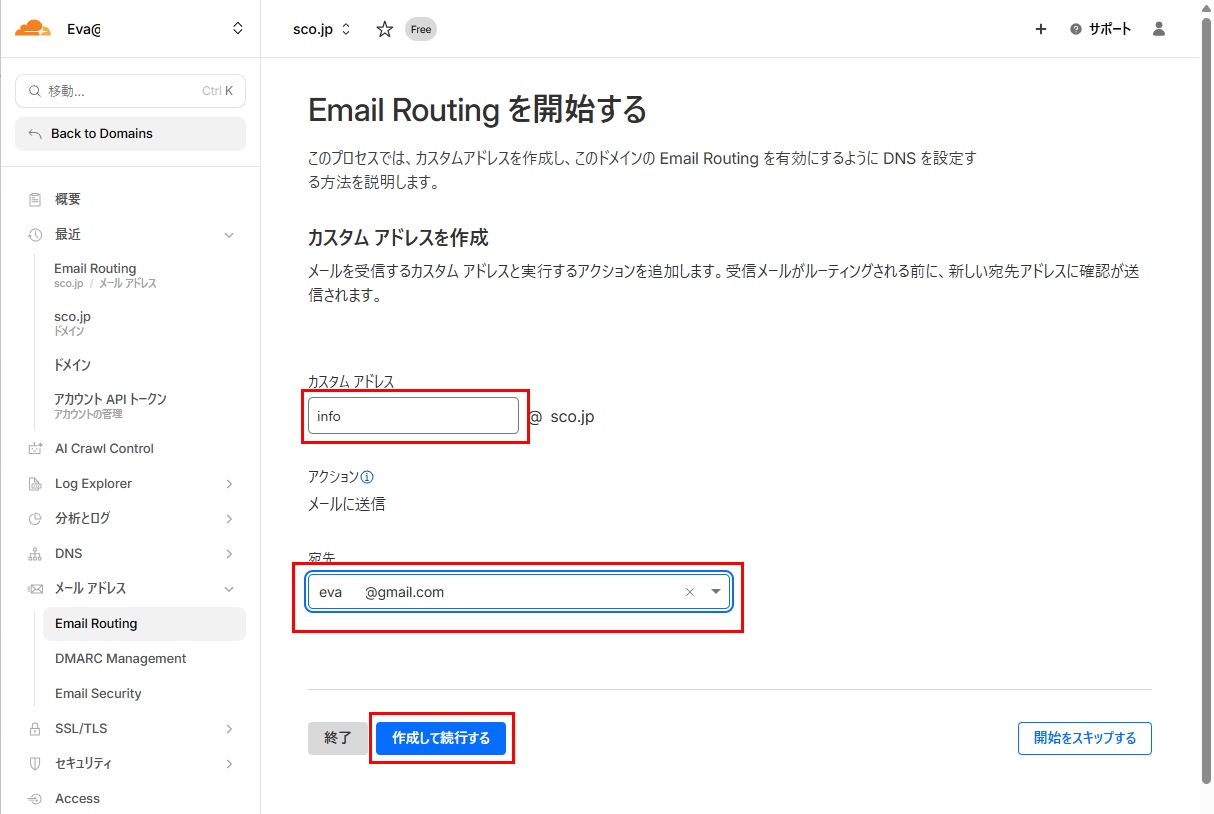

- Email Routingの設定画面が表示されます。転送元のメールアドレスであるカスタムアドレスと転送先のメールアドレスを入力して、「作成して続行する」をクリックします。

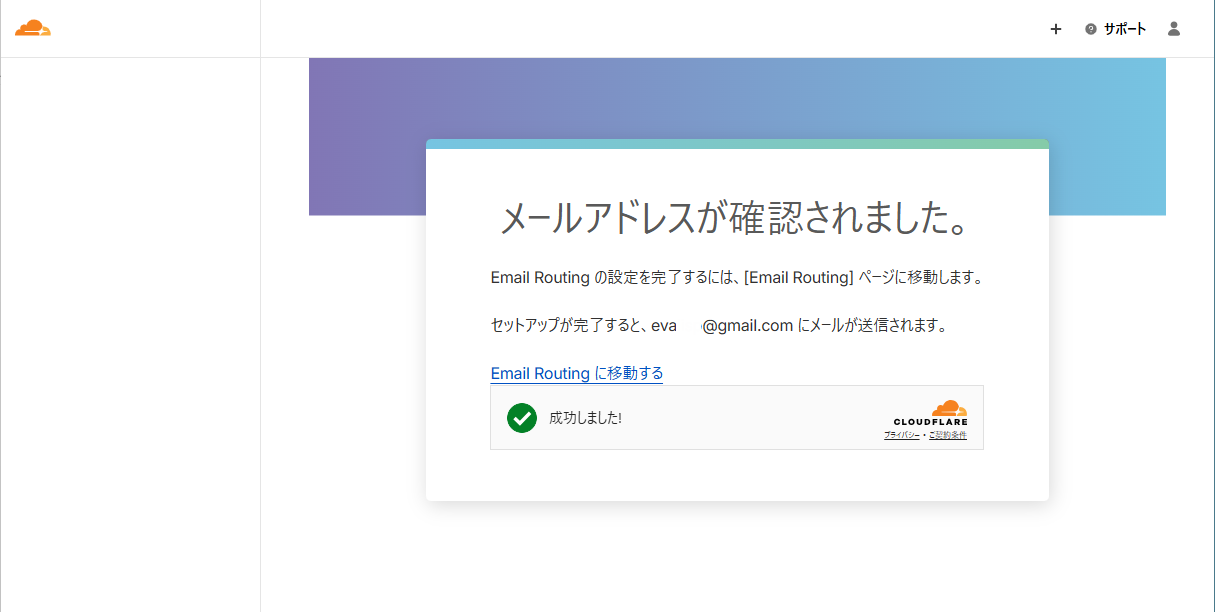

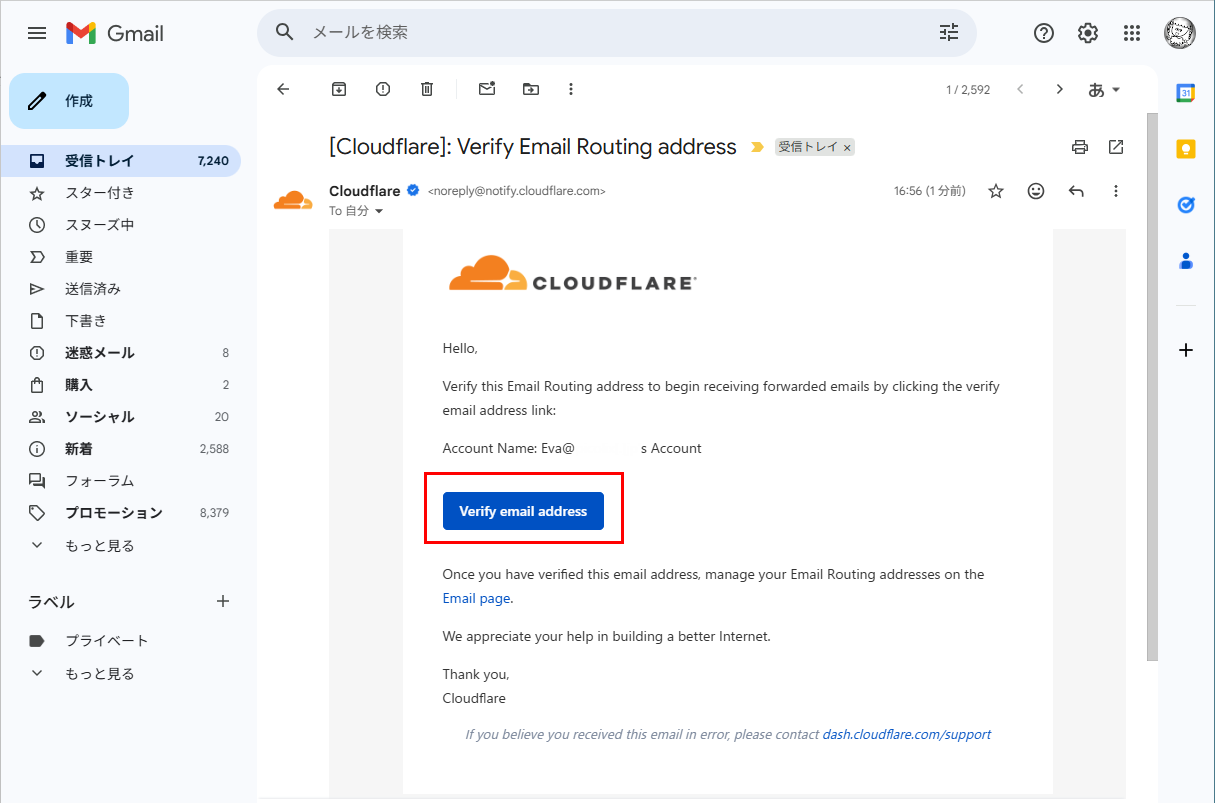

- 転送先のメールアドレス([email protected])に設定確認メールが届きますのでメール本文中「Verify」をクリックしてください。

Email Routingを有効化する

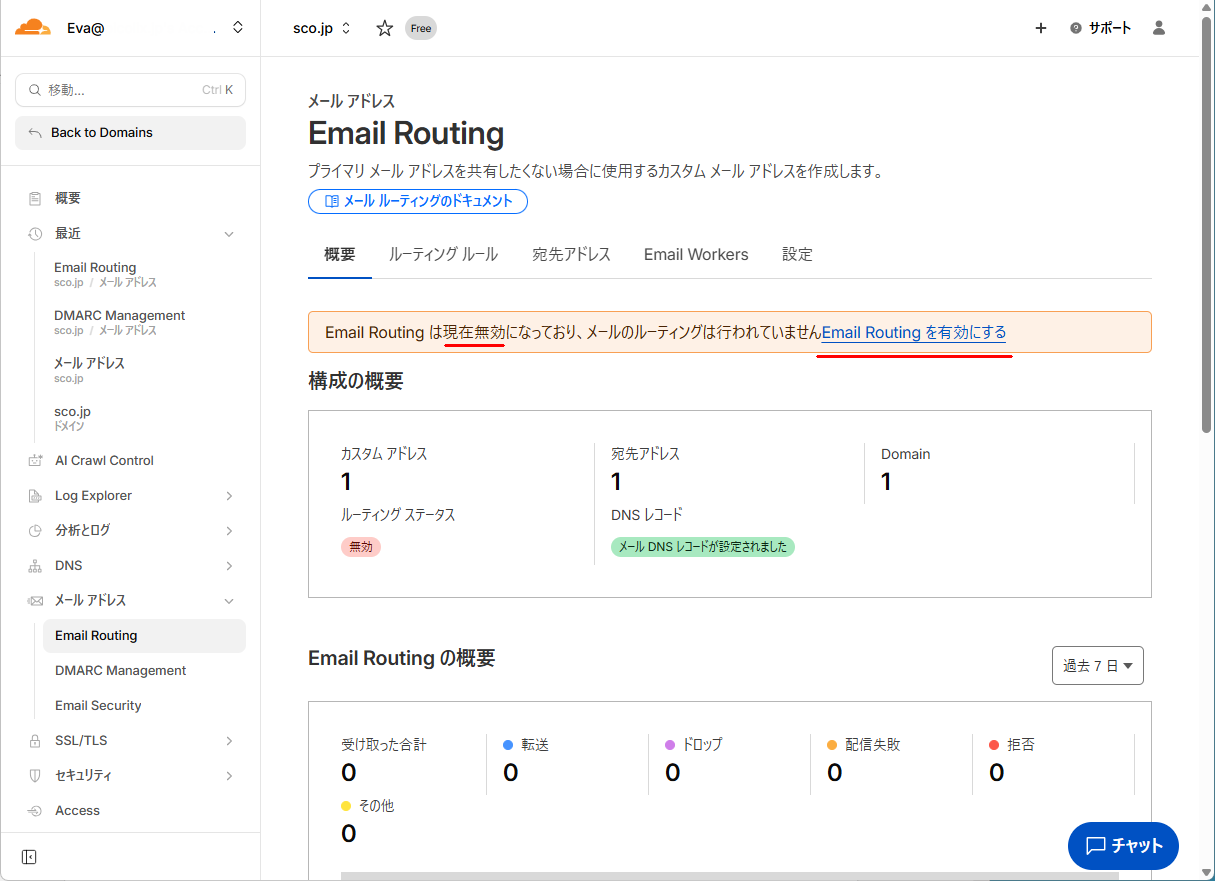

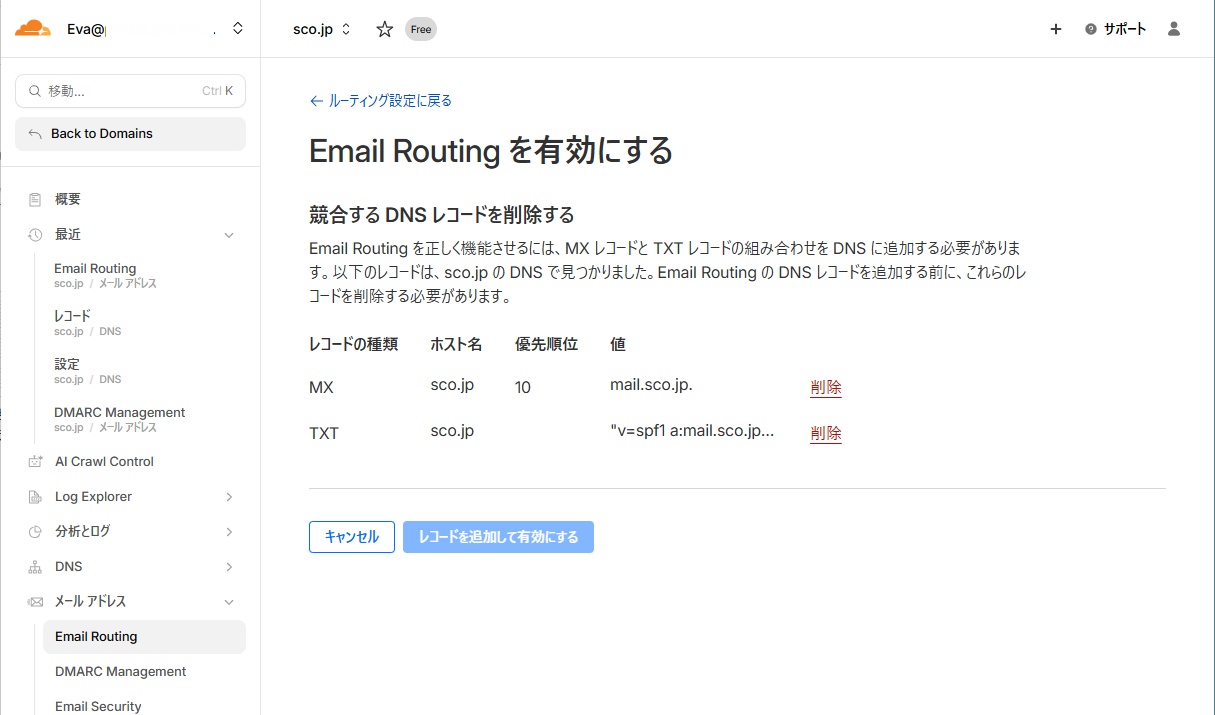

- Verify後の段階では、筆者の場合はまだ転送は開始されませんでした。Email Routingは無効状態のままです。

「Email Routingを有効にする」をクリックする

- 競合するDNSレコードがある場合は削除指示の画面が表示されます。

元のDNS設定でMXおよびTXT(SPF)レコードが継承されていますのでこれを削除します。

※削除しても元のValue Domain側のDNS設定にはなんら影響はありません。管理がすでにCloudflareに移っているためです。

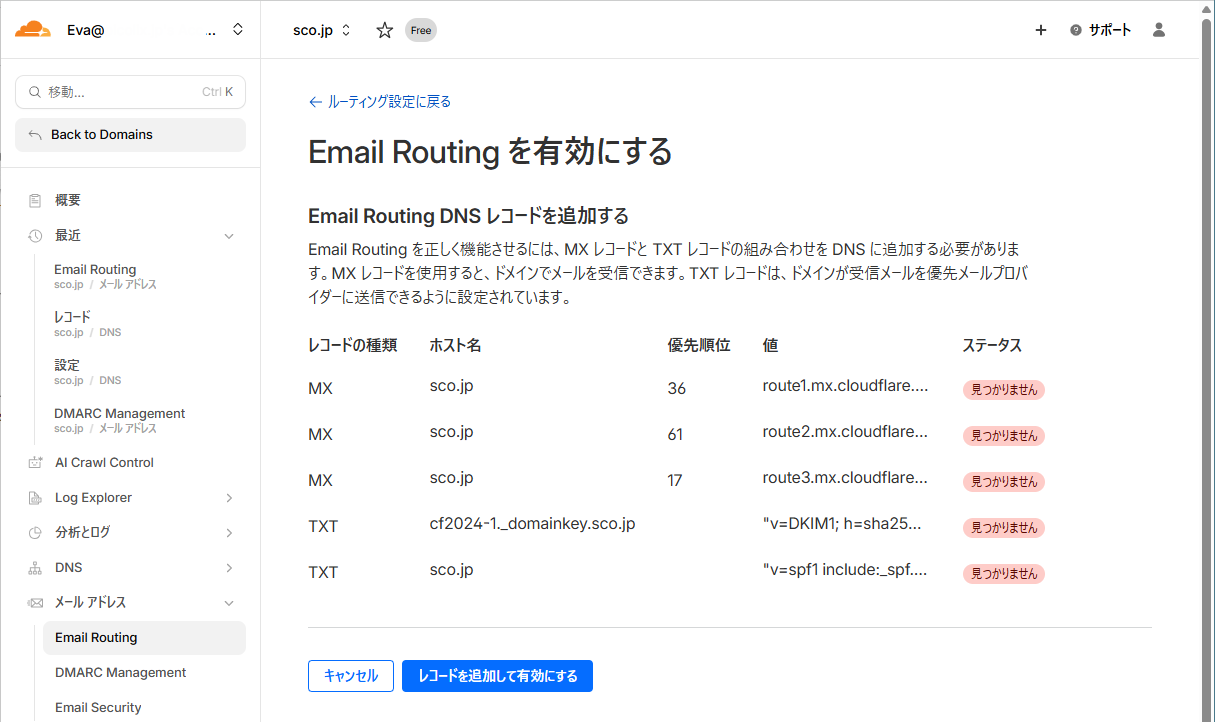

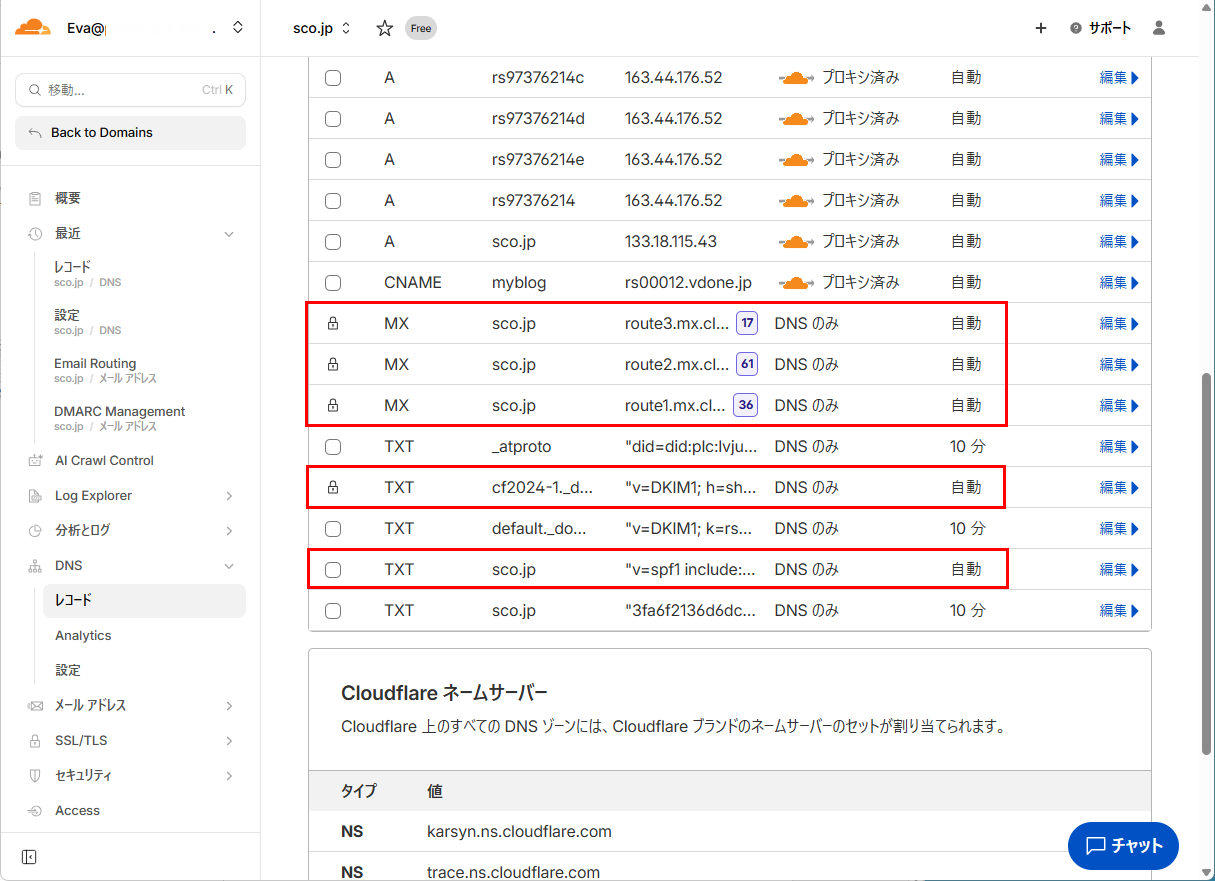

MXレコードを設定する

- 元のMXおよびTXT(SPF)レコードを削除すると、CloudflareのMX、TXT(SPF等)の追加レコードがデフォルトで追加されます。

- 「レコードに追加して有効にする」をクリックします。CloudflareのDNSに追加されます。

- インターネット上でDNSが反映されると来たメールはGmailに転送されます。反映される前に来たメールはまだ元のメールボックスに溜まります。反映後も溜まったままですので、その場合は元のメールボックスを確認してください。

TTLが“自動“となっていますが、CloudflareのTTLはデフォルトで5分の設定です。

確認コマンドは、nslookup -type=mx [ドメイン名]で行います。

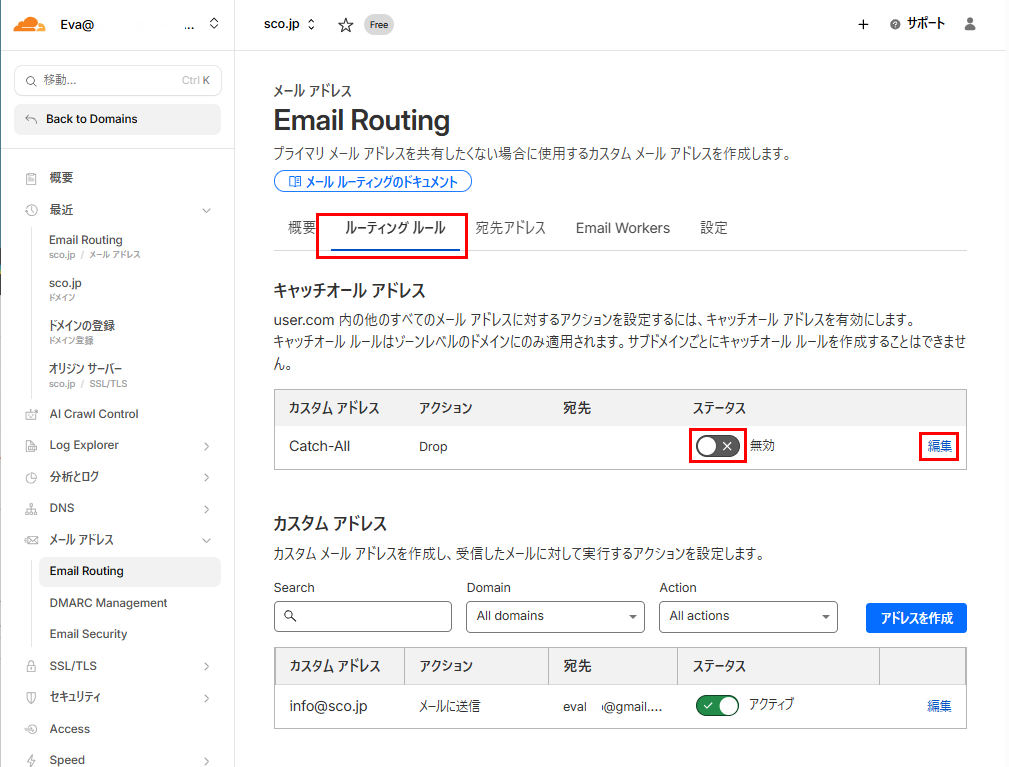

転送ルール・Catch-allを設定する

- 「ルーティングルール Catch-All」はデフォルトでは「無効」になっています。「無効」の場合はカスタムアドレスに登録した宛先メールしか転送されませんが、「有効」にすることで、ホスト(@の後の部分)の登録されていないすべてのユーザーに届くメールすべてを受け取ることができます。※「編集」でメール送信にする必要があります。デフォルトはDROPで未登録のカスタムアドレスは全て破棄されます。

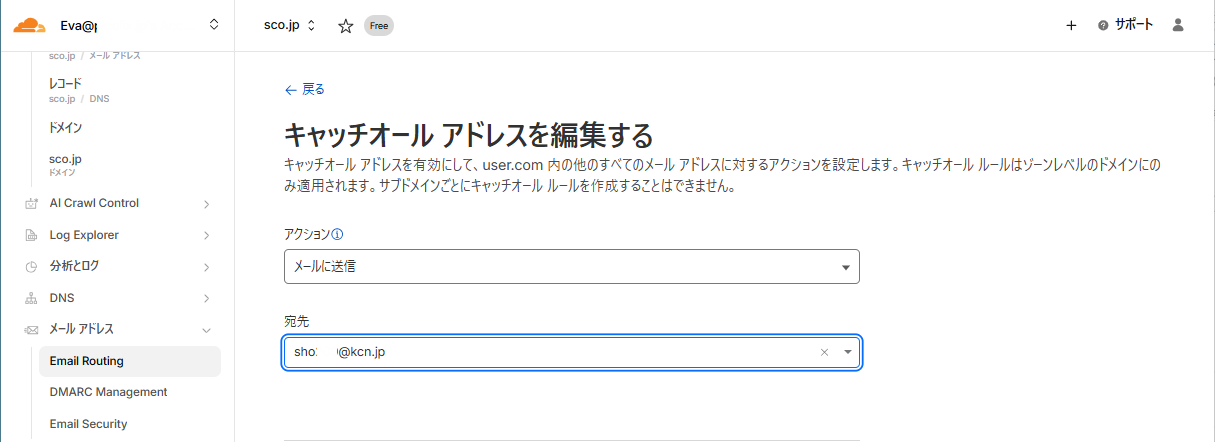

- アクション:メールに送信、宛先に任意の転送先のメールアドレスを入力します。登録しているカスタムアドレス以外も直接入力できます。ここでは試しに直接入力してみます。

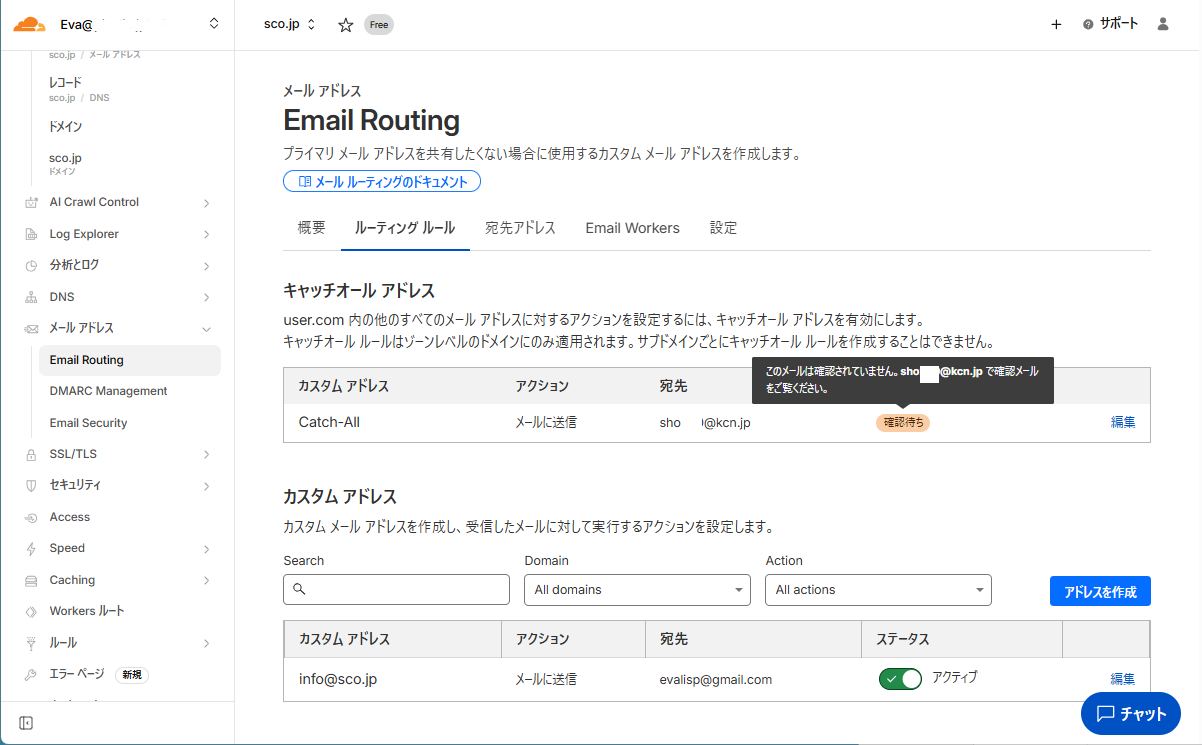

- 登録していない宛先アドレスですので確認メールが送られます。対象のメールを受信して本文中の「Verify」をクリックしてください。

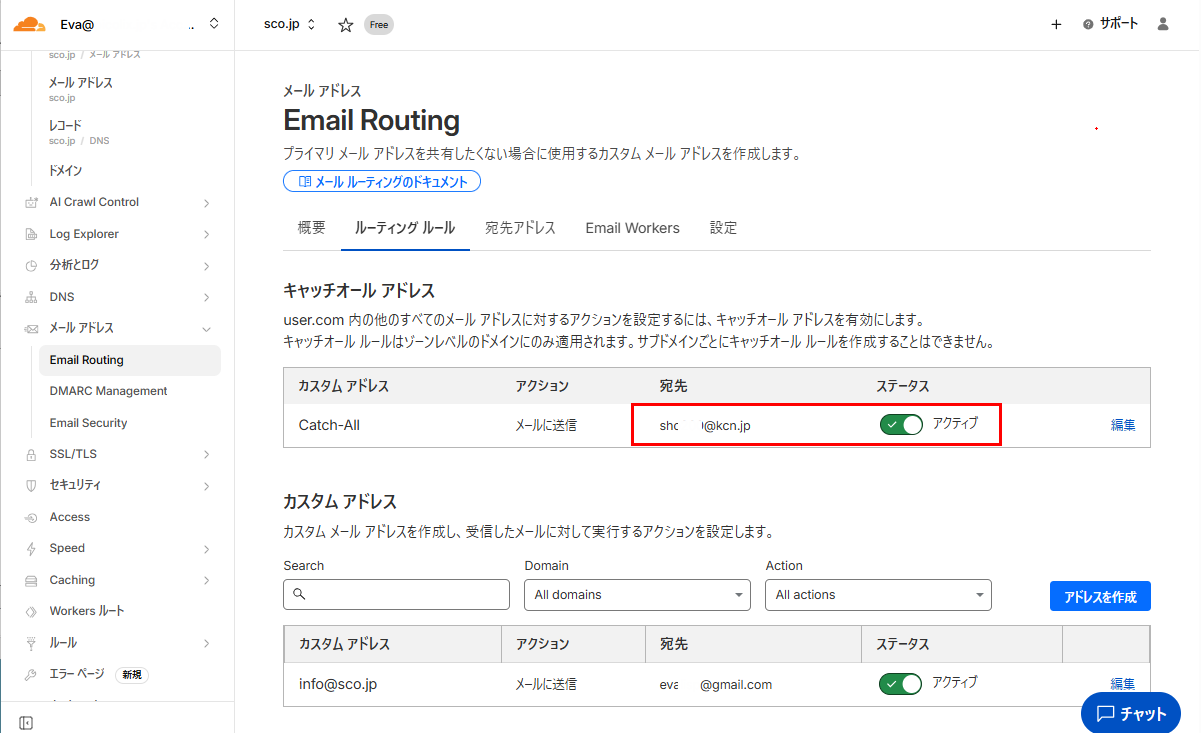

- 対象のメールを受信して本文中の「Verify」をクリックしてください。有効になります。

- 概要を確認すると宛先アドレスも1つ増えて2になっています。

テストメールで動作確認を行う

転送元に設定したメールアドレスにメールを送信して、Gmailで受信できているか確認を行います。

試しにプロバイダーのメール[email protected]から[email protected]にメールを送信してみました。

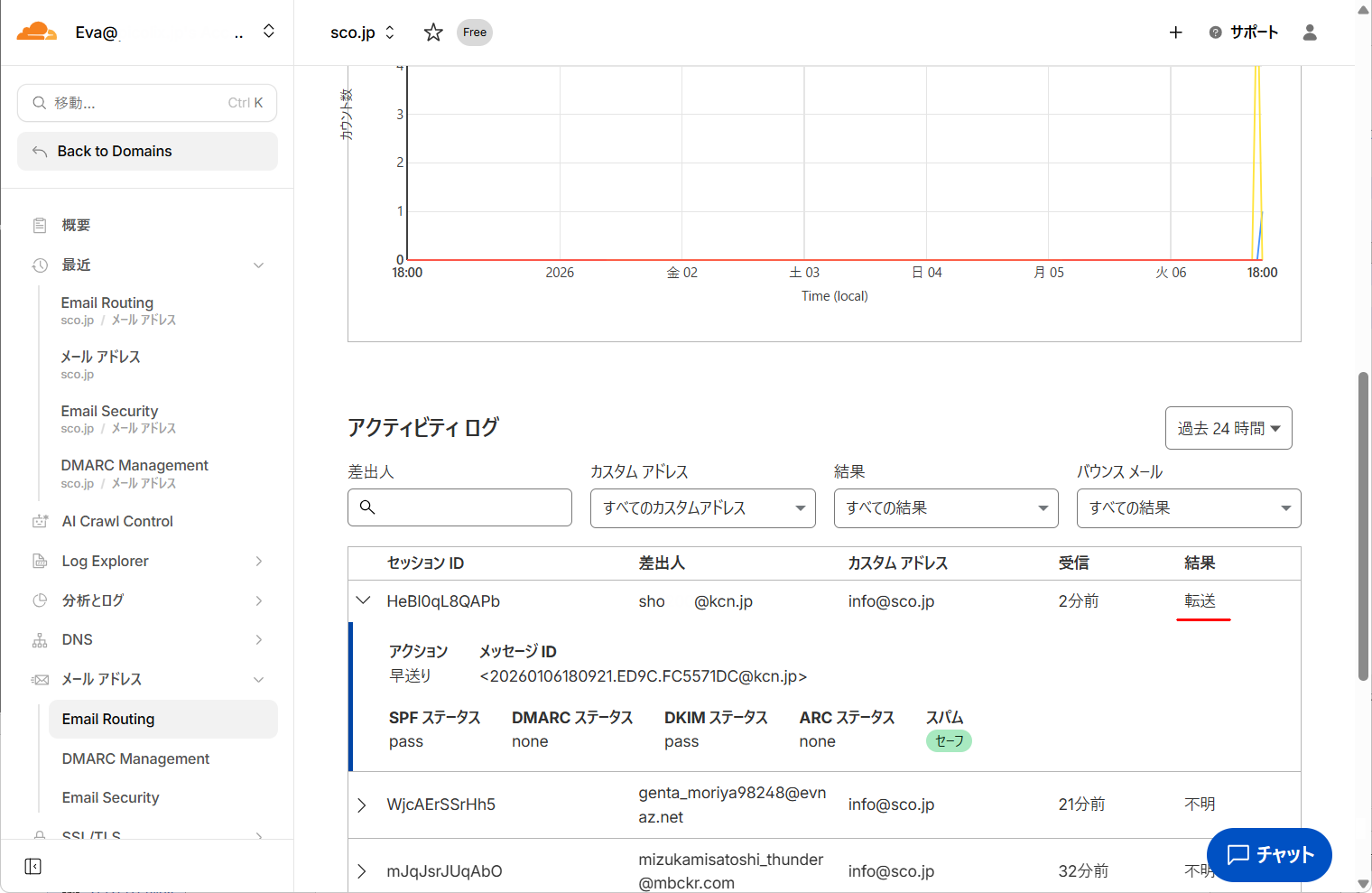

転送された場合はアクティビティログに「転送」と表示されます。

それ以外の結果表示はスパム判定されたか、相手メールサーバーから拒否された場合です。拒否理由は各セッションID欄をクリックすれば理由が表記されています。

▼Cloudflareアクティビティログの確認

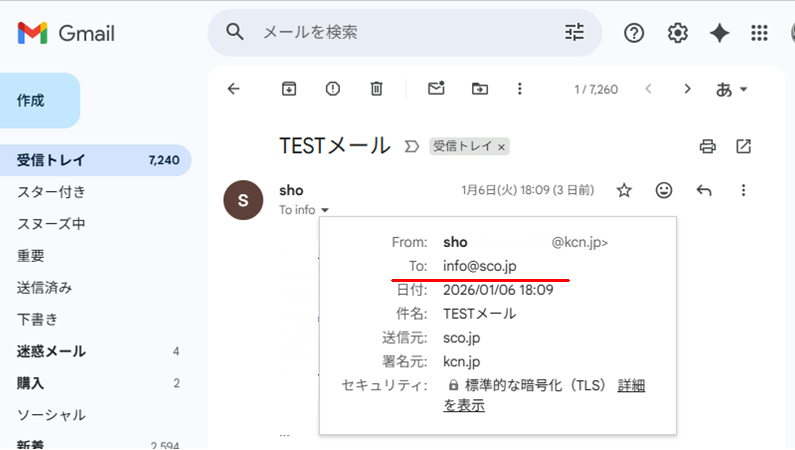

▼Gmail WEB画面で転送メール受信確認

[email protected]から[email protected]に正しくメールが来ています。

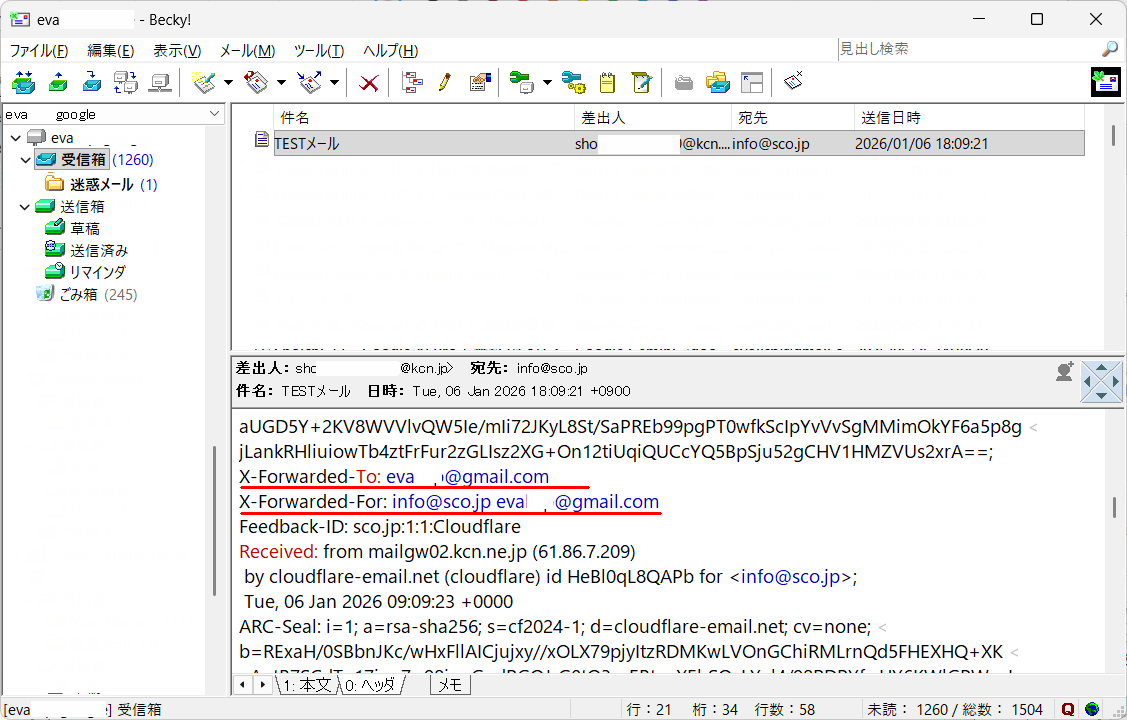

▼PCで転送メールの受信確認

受信したメールヘッダーのメールアドレス関連の内容

- Delivered-To:[email protected]

実際にメールが配送された最終的なメールボックス - Return-Path:<[email protected]>

エラー(不達)の際の戻り先、通常はfromと同じアドレスになります。

この場合は名前に含まれる「SRS」や複雑な文字列は、メールが転送される際に行われる「SRS(Sender Rewriting Scheme:送信者書き換えドメイン認証)」という仕組みによるものです。 - X-Forwarded-To:[email protected]

最終的にこのアドレスに転送 - X-Forwarded-For:[email protected] [email protected]

誰のために、どの経路で転送されてきたか(履歴) - From:[email protected]

メールの差出人(送信元) - To:[email protected]

本来の宛先(送信先)

PCメールには差出人(From)、宛先(To)が正しく表示されているのが確認できます。

※GmailをPCメールで送受信されている方はご存じだと思いますが、メールのパスワードはアカウントパスワードではなくてアプリパスワードです。Googleアカウントで事前にアプリパスワードを発行しておく必要があります。

GmailをPCで受信するためのアプリパスワードの発行方法を参考に紹介しておきます。

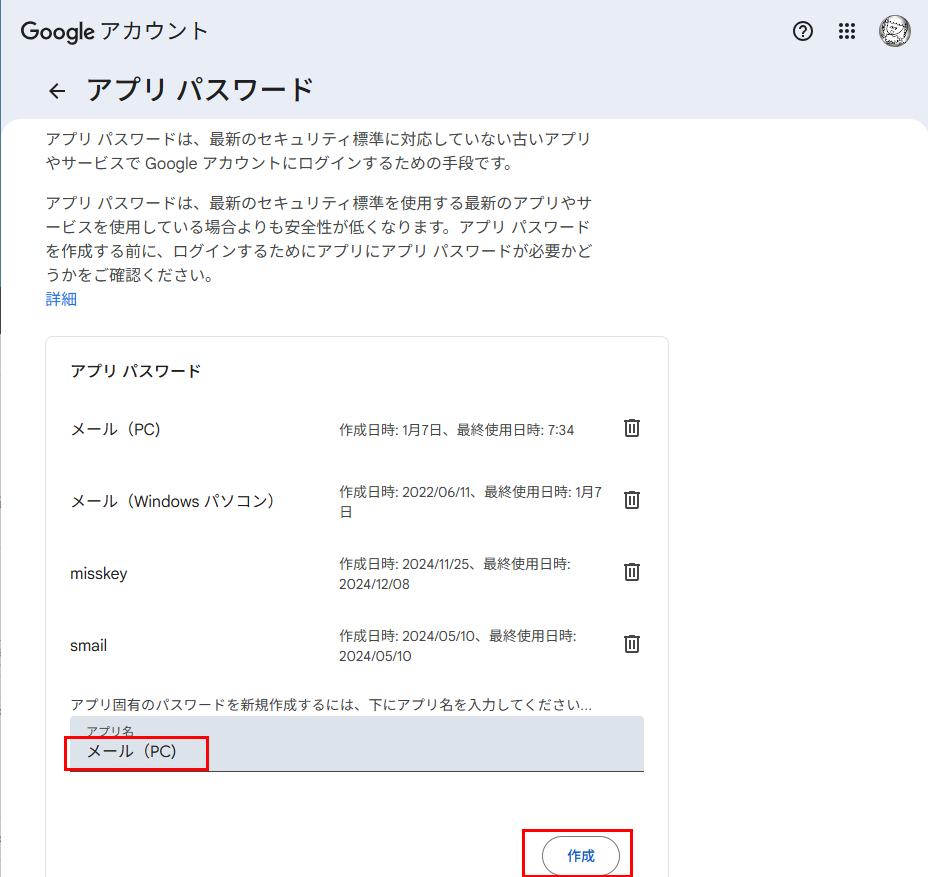

- Googleアカウントにログインして「セキュリティとログイン」‐「2段階認証プロセス」をクリック。(2段階認証が設定済みであること)

- アプリパスワード欄の「>」をクリックします。

- アプリ名に適当な名前を入力して、「作成」をクリックします。

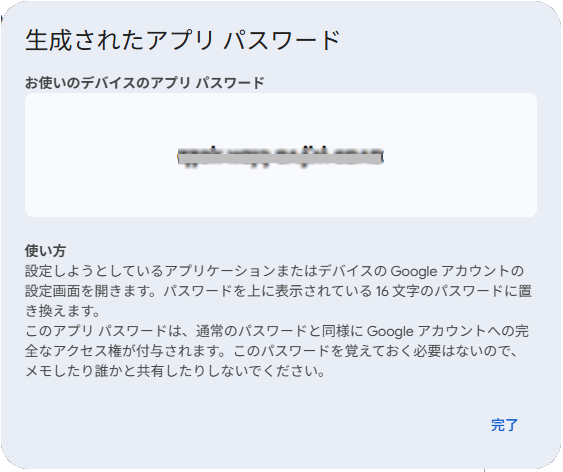

- 16桁のアプリパスワードが表示されます。画面を閉じるとパスワードは表示されなくなりますので記録しておいてください。(4桁ずつ区切られていますが空白は無視します)

- PCメールにGmailの送受信設定をします。この時に必要なパスワードが前述の16桁のパスワードです。

Gmailサーバーの設定情報は以下のとおりです。普段使っているPCメールに追加設定すればPCで受信できるようになります。

- POP3サーバー(POP3S):pop.gmail.com

- SMTPサーバー(OP25B、SMTPS):smtp.gmail.com

- SMTPポート番号:587

- POP3ポート番号:995

- IMAP4ポート番号:143

- 認証:SMTP認証

- ユーザーID:[email protected]

- パスワード:16桁のアプリパスワード

メールを送信したい場合はどうするのか

CloudflareはDNSの管理で実現できることが全てであって、Cloudflareにはメール送信機能はありません。

転送のみで使用する場合はこれだけでいいのですが、著者の場合は差出人をsco.jpドメインでメール送信できていたことができなくなるのは困ります。

メールの返信や新規送信をGmailで行いたい場合は、Gmailでは別のメールアドレス(この場合[email protected])を登録してそのメールアドレスを管理することができます。

Gmail側の設定とCloudflareの追加設定を紹介しておきます。(転送のみを利用する場合はこの章を読み飛ばしてください)

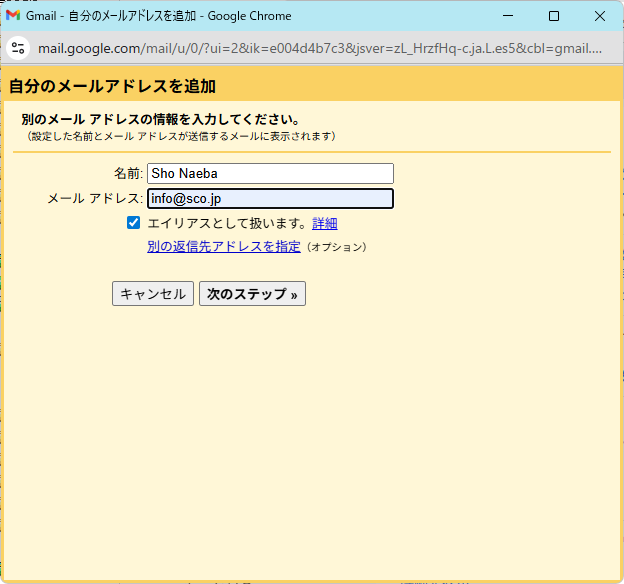

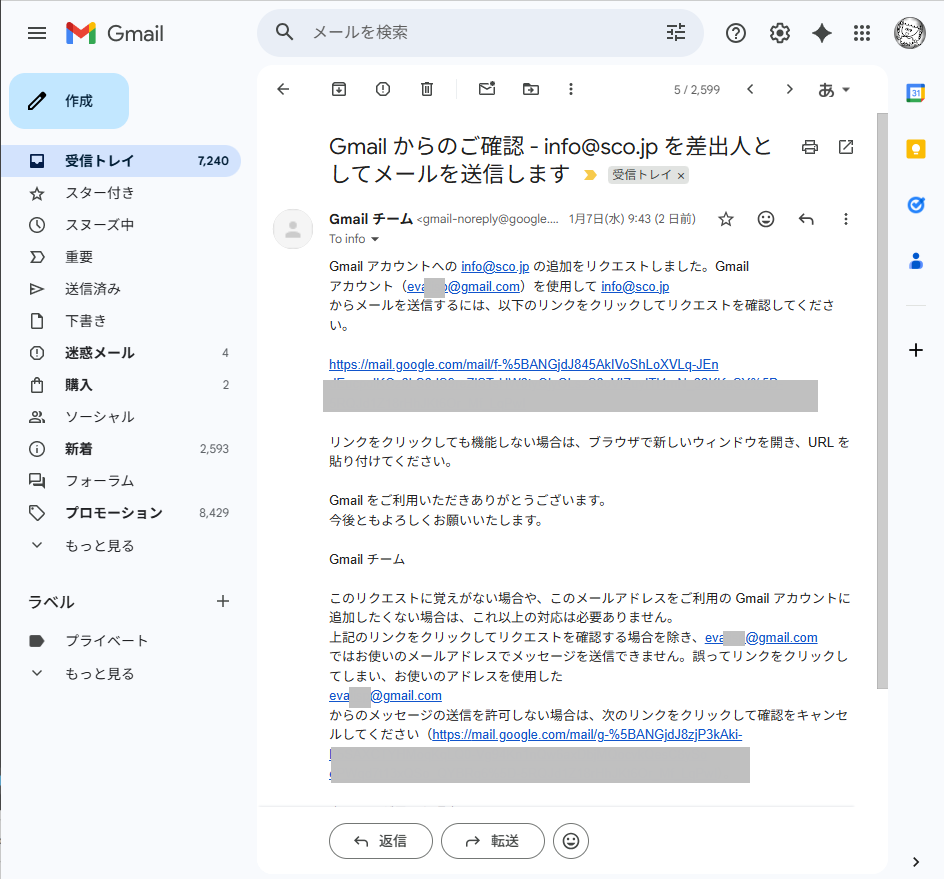

- Gmailの設定アイコン‐「アカウントとインポート」‐「他のメールアドレスを追加」をクリックします。

- 送信したいメールアドレスを入力します。今回は転送元の[email protected]を設定します。「エイリアスとして扱います」にチェックを入れて「次のステップ」をクリック。

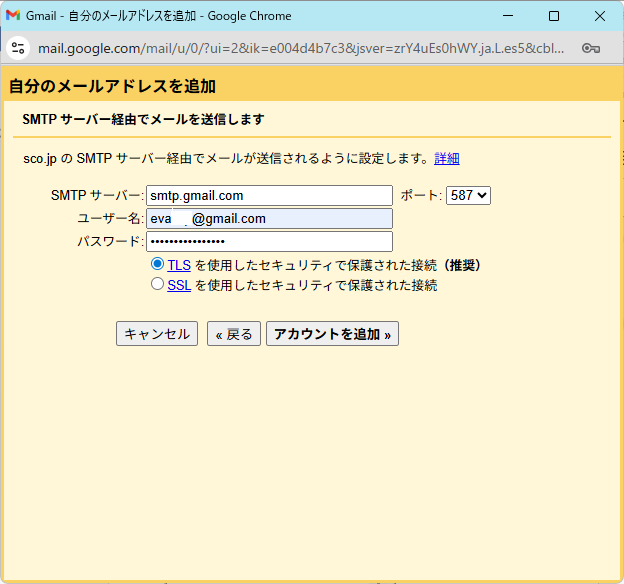

- SMTPサーバーの設定

SMTPサーバーはsmtp.gmail.comを入力し、Gmailユーザー名[email protected]、パスワードxxxxxxxxxxxxxxxxを入力してアカウントの追加を行います。(パスワードは前述のアプリパスワード16桁を兼用します。もしくは新たにGmail用に追加発行してそのアプリパスワードを使用しても問題ありません)

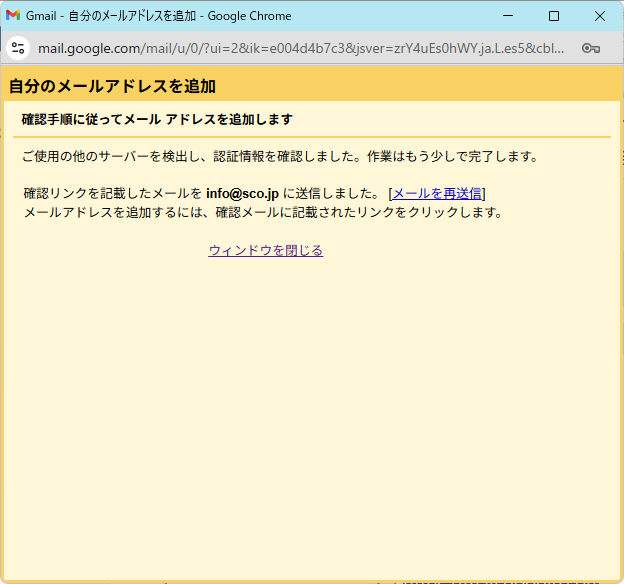

- 確認リンクが[email protected]に送信されます。

- [email protected]はCloudflareのEmail Routing機能でGmailに転送していますので、Gmailで受信確認して、メール本文中のリンクをクリックして機能を有効化します。

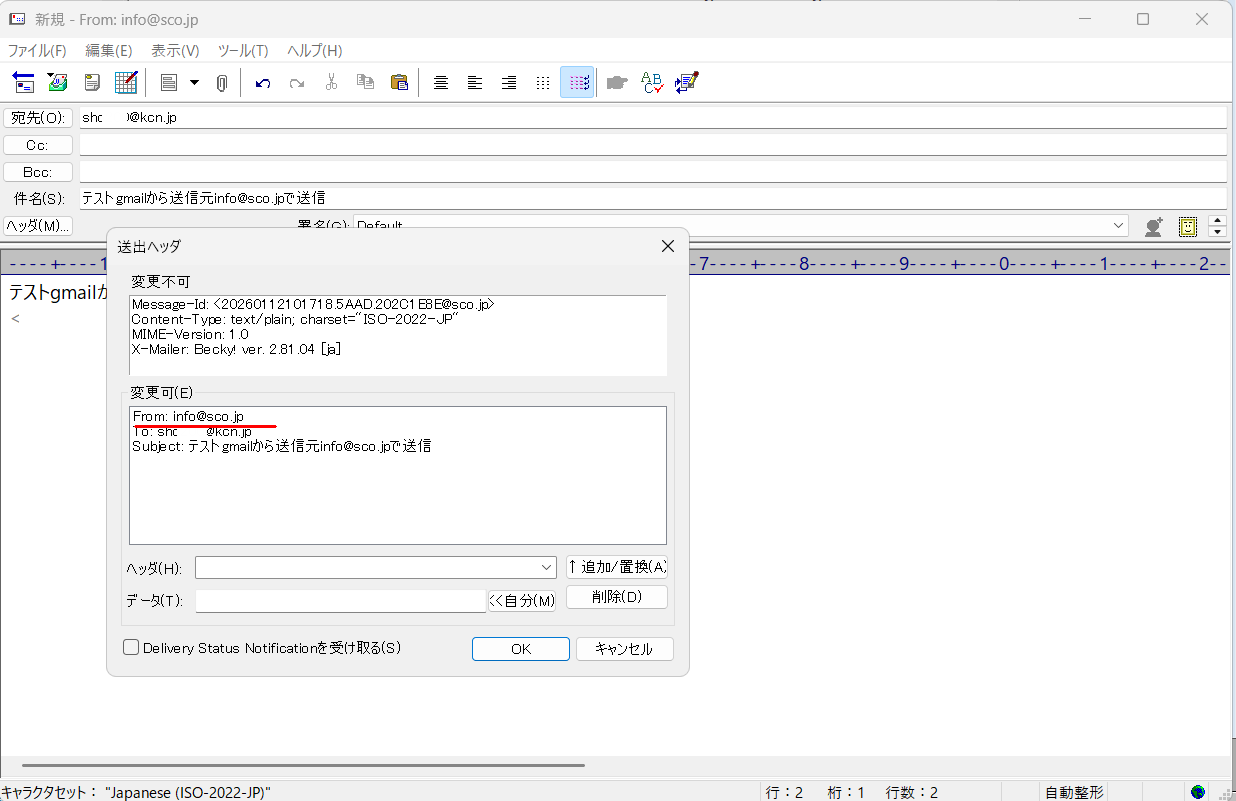

テストメールで送信の動作確認を行う

Gmailを設定したPCメールで送信元を[email protected]として送信できるか確認します。

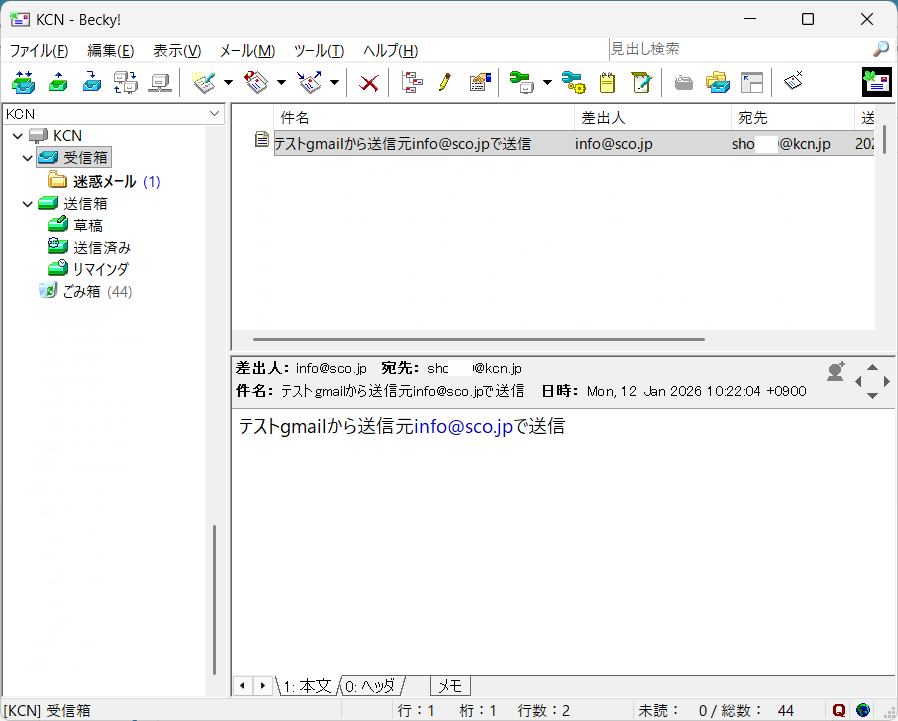

- プロバイダーのメールアドレス[email protected]へテストメール送信

- プロバイダー側でメールが正しく受信できているか確認します。

確かに正しく受信できています。

メールサーバーによっては「なりすましメール」によるスパム判定で破棄されてしまいますが、送信元サーバーが「Google(信頼性が高い)」と判断しているため送信できています。通常はGmailのメールサーバーをCloudflareのDNSにTXT(SPF)レコードへ追加しておく必要があります。

※記述していなくてメールが送信できているのは、Googleから送る場合はエンベロープFrom(内部的な送信元)が自動的にGmailのアドレスに書き換えられることがあり、それによってSPFエラーを回避する仕組みが働く場合もあります。 - CloudflareのDNSにTXT(SPF)レコードの追加

念のため確実にメールが送信できるようにするために、CloudflareのDNSにTXT(SPF)レコードにinclude:_spf.google.comを追加しておきます。

これによりGoogleからの送信は「正当なもの」として完全にパスし、確実にメール送信が可能になります。

Cloudflareに問題があるわけではないが、転送先で制限を受ける可能性がある

問題の本質は「転送」という仕組みそのもの

メールの転送とは、Cloudflareという「中継地点」がメールを一度受け取り、中身をそのままに宛先だけを書き換えて再送する行為です。

インターネットの初期(30年以上前)には機能していたこのシンプルな仕組みが、現代の強力なスパム対策フィルターにとっては「なりすましメール」と区別がつかない挙動に見えてしまうことが、すべてのトラブルの根源となっています。

転送メールは送信者認証(SPF・DKIM・DMARC)が崩れやすい

現代のメールには「送信者の身元証明書」が添付されていますが、転送はこの証明書を破綻させがちです。

SPFの崩壊:

SPFは「許可されたサーバー(IP)から送られているか」を確認します。転送すると「送信元のサーバー」ではなく「転送を行っているサーバー」から届くため、宛先のメールサーバーで「許可されていない場所から届いた」と判断され、認証失敗(Fail)になります。

DKIMの脆弱性:

メールの内容にデジタル署名をするDKIMも、転送時のヘッダー書き換えなどで署名が壊れることがあり、信頼性が低下します。では、なぜ転送している「Cloudflareのサーバー」からGmailサーバーは拒否せず受信できているのか。これはCloudflare Email Routing機能により、送信元のメールアドレスを一時的に書き換えています。

本来のメール:

[email protected]→[email protected]

Cloudflareの処理:

送信元を[email protected]のような形式に書き換えてからGmailへ送ります。これにより、Gmail側から見ると「送信元はCloudflare(cloudflare.net)」であり、「送ってきたサーバーもCloudflare」となるため、SPF認証がパスする仕組みになっています。

Gmailなど転送先サービス側の判定に左右される

最終的にメールが「受信トレイ」に入るか「迷惑メールフォルダ」に入るか、あるいは「拒否(バウンス)」されるかの決定権は、100%転送先(GmailやOutlook)のアルゴリズムが握っています。

たとえCloudflare側が正しく処理をしていても、GoogleのAIが「このルート(転送)を通るメールは怪しい」と一度判定してしまえば、ユーザー側にできる対策はほとんどありません。

特に大量のメールを転送している場合、システム全体がスパム発信源と誤認されるリスクもはらんでいます。

仕様変更で突然届かなくなるリスクは避けきれない

GoogleやMicrosoftといった巨大プラットフォームは、セキュリティ強化のために頻繁に受信ルール(送信者ガイドライン)をアップデートします。

昨日まで届いていた転送メールが、翌朝の仕様変更によって「SPF/DMARCの不一致」を理由に一切拒否されるようになることは珍しくありません。

自社でメールボックスを持つ「正規環境」であれば設定変更で対応できますが、他社のサービスを跨ぐ「転送」という不安定な橋の上では、プラットフォーム側の都合ひとつで連絡手段が断たれるリスクを常に抱え続けることになります。

補足:

ARC(Authenticated Received Chain)による信頼の連鎖

これが現代の転送における最も重要な技術です。Google(Gmail)やCloudflare、Microsoftなどの大手プロバイダー間では、「ARC」という共通規格が採用されています。

- 仕組み:Cloudflareがメールを受け取った際、「このメールは元の送信元(example.com)で正しく認証(SPF/DKIMパス)されていた」という鑑定結果を、メールのヘッダーにデジタル署名として刻印します。

- Gmail側の判断:Gmailは、直接の送信元(Cloudflare)だけを見るのではなく、この「ARCヘッダー(鑑定書)」を確認します。「Cloudflareが『本物だ』と保証しているなら、今のSPF失敗は転送によるものだから無視して良い」と判断し、最終的に認証を「パス」扱いにしてくれます。

なぜ転送方式は安定したメール運用に向かないのか

本来の送信経路とは異なるルートになる

「届いている」からといって「100%安全」ではない。

GoogleやMicrosoftといった巨大プラットフォームは、セキュリティ強化のために頻繁に受信ルール(送信者ガイドライン)をアップデートします。

昨日まで届いていた転送メールが、翌朝の仕様変更によって「SPF/DMARCの不一致」を理由に一切拒否されるようになることは珍しくありません。

自社でメールボックスを持つ「正規環境」であれば設定変更で対応できますが、他社のサービスを跨ぐ「転送」という不安定な橋の上では、プラットフォーム側の都合ひとつで連絡手段が断たれるリスクを常に抱え続けることになります。

転送先サービスの制限をコントロールできない

転送されたメールを最終的に受け入れるかどうかは、Gmailなどの受信側(転送先)サービスの「さじ加減」一つで決まります。

例えば、Googleがスパム対策の閾値を少し上げただけで、昨日まで届いていたメールが突然「迷惑メール」として処理されたり、完全に拒否されたりすることがあります。

この時、利用者側にできることは「祈る」ことだけであり、サーバー設定を調整して問題を根本解決するような「コントロール権」が一切ないことが、運用上の大きな弱点となります。

また、1通あたりの受信容量も大きく影響します。Cloudflareで25MiBまでの制限を受けます。例えば、いままで添付ファイル込みで100MBのメールを受信できていたものが、超えた場合は転送は破棄され、メールは届かないことになります。

Cloudflareは転送メールに対して一定の要件(例:SPFまたはDKIM による認証)を求めるため、条件によっては転送されない場合があります(スパム判定だけとは限りません)。

この場合は誤判定されたメールはどれか履歴でわかりますが、その本文内容は不明です。重要なメールでは機会損失となってしまいます。

重要なビジネスメールほど影響が大きい

皮肉なことに、銀行、役所、あるいは大手企業といったセキュリティを重視する組織ほど、なりすまし防止(DMARC)の設定を厳格にしています。

こうした「絶対に落とせない重要なメール」ほど、転送時の認証エラーを理由にブロックされる確率が高くなります。

また、一度ブロックされたメールは送信元へエラーで返ってしまうため、ビジネスチャンスの喪失や信頼問題に直結しかねません。

「届くこともあるが、時々届かない」という不確実性は、ビジネスにおいて最も避けるべきリスクです。

CloudflareのEmail Routingを使ってみた実際の制約

今回ご紹介したsco.jpドメインのメールをCloudflareのEmail Routingを使ってGmailに転送しましたが、sco.jpドメインはOneレンタルサーバーで独自ドメインメールにて運用しており専用のメールボックスを持っています。

ですので、今回ご紹介したsco.jpドメインをCloudflareのEmail Routingを使う必要もなかったのですが、使ってみて便利なことはもちろんですが、いろんな制約があることがわかりました。

- Cloudflareのインフラ状態に左右されます。

去年の2025年11月18日にCloudflareの大規模障害が発生しサービスが不安定になりました。大規模なサービスを使ううえでの宿命で、サービスの高稼働率をうたうもののやはりネットワーク機器の故障、運用の失敗、脆弱性をつくアタックによってサービスがダウンします。 - 転送はスパム判定をクリアしたメールが転送されます。

これは、メリットではありますが、誤判定もありえます。誤判定時のメールは履歴でわかりますが、本文内容は不明です。 - ネームサーバーをCloudflareのネームサーバーにDNSを変更しなければならない。

ネームサーバーを変更によって、新たなネームサーバーのDNSを元の内容と同じにする必要があります。インターネットの反映に時間を有し、たとえ反映が10分でも大規模なメールを扱っている場合はメールエラーにつながり機会損失となる。 - DDNSを使っている場合は、CloudflareのAPIを使う方法にスクリプトを変更する必要があります。

筆者は自宅サーバー用にsco.jpでDDNSを使っていましたが、CloudflareのAPIに使う方法に変更しました。従来はValue Domainで簡単にできていましたが、APIを使うにあたってKEY、IDの取得が必要となります。 - メール送信できない。

転送だけでよいのであればいいのですが、Gmailでは送信したい場合は前章のような設定が必要となります。

解決策:転送を使わず独自ドメインを正規環境で運用する

正規のメールボックスを持つという考え方

外部サーバーを通さず、標準的なプロトコル(IMAP/SMTP)で直接サーバーとやり取りすることで、運用の安定性は劇的に向上します。

送信(SMTP):自社のドメインとして正当な認証(SPF/DKIM/DMARC)を100%パスした状態でメールを送り出せるため、相手先で迷惑メール扱いされる確率を最小限に抑えられます。

同期(IMAP):複数のPCやスマホで、既読・未読状態や送信済みメールを完全に同期できるため、チームでの管理やマルチデバイス環境でも混乱が生じません。

IMAP/SMTPで直接送受信するメリット

「転送」がメールを素通りさせるだけのパイプラインであるのに対し、「正規環境」はドメイン専用の「倉庫(ストレージ)」を確保することを意味します。

メールが届いた瞬間に、そのドメインを管理するサーバー内(Google Workspaceのサーバーなど)にデータが直接保管されるため、中継による紛失のリスクがありません

「自分のドメインに、自分だけのポストを設置する」ことが、プロフェッショナルなメール運用の第一歩となります。

Gmailの仕様変更に影響されにくい理由

個人用Gmailの外部メール取り込みや転送に対する制限は、主に「出所が不透明なメールを排除する」ために行われます。

独自ドメインをGoogle Workspace等の正規環境で運用すれば、そのアカウント自体が「Googleが認めた正当な送信元」となります。

他社のサーバーを経由する「グレーな通信」ではなく、信頼されたインフラ内の「クリーンな通信」として扱われるため、プラットフォーム側のセキュリティ強化や仕様変更が、むしろ自社のメールの信頼性を裏付ける追い風となります。

Oneレンタルサーバーで独自ドメインメールを運用する方法

転送に頼らない安定したメール環境を構築できる

メール転送サービス(Cloudflare Email Routingなど)は手軽ですが、転送を繰り返す過程でメールが遅延したり、スパム判定を受けて届かなかったりするリスクが常に付きまといます。

Oneレンタルサーバーに直接メールボックスを作成すれば、転送を挟まずにサーバーが直接メールを受信するため、非常に安定した運用が可能です。「大事な取引先からのメールが届かない」「転送設定の不具合で返信が遅れる」といったトラブルを未然に防ぎ、ビジネスでも安心して使える信頼性の高いメール環境を構築できます。

SPF・DKIM・DMARC対応で到達率に強い

Oneレンタルサーバーでは、送信ドメイン認証の3点セット(SPF・DKIM・DMARC)を正しく設定できます。

- SPF:サーバーのIPアドレスをあらかじめ登録。

- DKIM:サーバー側でメールに電子署名を付与。

- DMARC:万が一本物でないメールが届いた際の処理方針を宣言。これらをCloudflareのDNS上で設定することで、送信先(Gmailや企業メール)から「100%正規の送信者」として認められ、極めて高い到達率を実現します。

OneレンタルサーバーのメールはGmailでどう使える?

Oneレンタルサーバーのメールは、GmailにIMAP接続して直接受信することはできません。

ただし、OutlookやThunderbirdなどのメールソフトではIMAPで安定して利用できます。

また、GmailではSMTP連携により「独自ドメインのアドレスから送信」する使い方が可能です。

※Gmailで「受信も一元管理したい」場合は、メール転送の利用や、Google Workspaceなど別の手段を検討する必要があります。

Webサイトとメールをまとめて管理できる

Webサイトを公開するためのサーバーと、メールを運用するサーバーをバラバラに契約すると、管理画面が複数になり、支払いも煩雑になります。

Oneレンタルサーバーなら、「Webサイトの公開」と「独自ドメインメールの作成」を一つのコントロールパネルで完結させることができます。CloudflareでDNSを一元管理している場合でも、Webサイト用の設定(Aレコード)とメール用の設定(MXレコード)を同じ場所に集約できるため、将来的な設定変更やトラブルシューティングの際も、迷うことなくスムーズに対応できるのが大きなメリットです。

バリュードメインでは、レンタルサーバーとドメインを同時に申し込むことで、ドメインが永久無料になる特典を提供しています。 通常、ドメインは年間更新料が必要ですが、この特典を利用すれば維持費を大幅に削減でき、長期的な運用コストの面でも安心です。

Cloudflare Email RoutingとOneレンタルサーバーの違い

Cloudflare Email Routingは便利な仕組みですが、問題になるのはサービスそのものではなく「転送」という方式にあります。

ここでは、転送方式と正規メール環境の違いを整理するために、Cloudflare Email RoutingとOneレンタルサーバーを客観的に比較します。

| 比較項目 | Cloudflare Email Routing | Oneレンタルサーバー |

|---|---|---|

| メールの仕組み | 転送(Forward) | 正規メールサーバー(IMAP/SMTP) |

| メールボックス | なし(受信後に他サービスへ転送) | あり(サーバー上で直接受信) |

| 受信経路 | Cloudflare → 転送先 | 送信元 → Oneサーバー |

| 受信の安定性 | 転送先の判定・仕様に左右される | 自ドメインで直接受信し安定 |

| 迷惑メール判定 | 転送経路の影響を受けやすい | 認証が成立しやすく安定 |

| SPF / DKIM / DMARC | 転送により崩れる可能性あり | 標準対応・設定しやすい |

| Gmail仕様変更の影響 | 受けやすい(転送先依存) | 受けにくい(正規受信) |

| 重要メール(取引・契約) | リスクあり | 安心して運用可能 |

| 送信(SMTP) | ❌ 非対応 | ⭕ 対応 |

| Gmailでの利用 | 受信:転送のみ(メールボックスなし) 送信:GmailのSMTPを利用(エイリアス送信) SPF: include:_spf.google.comが必要 | 受信:Oneのメールサーバー 送信:OneのSMTPを利用(Gmail連携可) SPF:One指定のSPFを設定 |

| IMAPでの利用 | ❌ 不可 | ⭕ Outlook/Thunderbird等でIMAP接続可能 |

| Webサイト運用 | ❌ 不可 | ⭕ 可能(WordPressなど) |

| 初期コスト | 無料 | 月額680円〜 |

| 想定用途 | 個人・検証用途 | ビジネス・本番運用向け |

※補足:Gmailでの利用について

Oneレンタルサーバーのメールは、GmailにIMAP接続して直接受信することはできませんが、OutlookやThunderbirdなどのメールソフトではIMAPで安定して利用できます。また、GmailではSMTP連携により「独自ドメインのアドレスから送信」する使い方が可能です。

Cloudflare Email Routingは便利な仕組みですが、「転送」という方式上、転送先サービスの制限や仕様変更の影響を完全には避けられません。

重要なメールを扱うなら、転送に頼らずOneレンタルサーバーで独自ドメインを正規ルートで運用するのが最も安全です。

メールの受信方式の違い

「転送方式」では受動的にメールが流れてくるのを待つのに対し、レンタルサーバー運用では「IMAP(アイマップ)」という方式を利用します。

メールはサーバー上に保管され、PCやスマホからその「倉庫」を直接覗きに行く形になります。これにより、スマホで読んだメールがPCでも「既読」になり、送信済みメールもすべての端末で共有されるなど、現代的なマルチデバイス運用がスムーズに行えます。

到達率・迷惑メール判定の安定性

転送メールは、転送元(中継サーバー)がスパム業者に悪用されると、巻き添えを食らって自分のメールまで届かなくなるリスクがあります。

一方で、正規のSMTPサーバーから直接送り出す方式は、自ドメインの評価が直接反映されます。正当な運用を続けていれば、受信側のAIに「信頼できる送信者」として学習されやすく、迷惑メールフォルダに振り分けられるといったトラブルを最小限に防げます。

ビジネス用途への適性

ビジネスにおいて「メールが届かない」「返信が遅れる」ことは、そのまま機会損失と信頼低下に繋がります。

レンタルサーバーによる運用は、万が一のトラブル時にもログ(送信記録)を追跡して原因を特定できるため、責任ある対応が可能です。

無料の転送サービスでは得られない「確実性」と「管理能力」を備えており、小規模事業主から中小企業まで、プロフェッショナルな活動に不可欠な基盤となります。

まとめ:Gmail外部POP取り込み終了後は、転送に頼らない運用を選ぼう

コストを優先して「転送」という不安定な道を選ぶか、月数百円の投資で「正規のサーバー」という安心を買うか。ビジネスの成長を見据えるなら、答えは明白です。

まずは小さなレンタルサーバーからでも、自分のドメインにしっかりとした「家(メールボックス)」を作ってあげましょう。

Cloudflare Email Routingは便利だが万能ではない

Cloudflareが提供するEmail Routingは、無料で手軽に独自ドメイン宛のメールを受信できる優れたサービスです。

しかし、あくまで「転送」に特化したツールであり、自らメールを送り出したり、過去のメールを蓄積・管理したりする機能は持っていません。

個人利用や、予備のアドレス運用には適していますが、メインの連絡手段としてこれ一本に頼るのはリスクが伴います。

問題はCloudflareではなく「転送という仕組み」

メールが届かない、あるいは認証が崩れるといったトラブルの多くは、Cloudflareの品質によるものではなく、インターネット全体のスパム対策が「転送メール」に対して厳しくなっていることに起因します。

送信者認証(SPF/DKIM/DMARC)が複雑化する中で、中継地点を挟む「転送」という仕組みは、現代のメール環境において構造的な弱点となっているのです。

重要なメールはOneレンタルサーバーで直接運用するのが安心

仕事の依頼や顧客とのやり取りなど、一通の未着が大きな損失につながるメールこそ、「Oneレンタルサーバー」のような正規のメールボックスを持つ環境で運用すべきです。

- 確実な送受信:転送による認証エラーを回避し、高い到達率を維持。

- 高度な同期:IMAP利用により、PCやスマホで送信済みメールまで完璧に管理。

- 管理の透明性:ログの確認ができるため、万が一の際も原因の特定が可能。

「無料の転送」から「正規のサーバー運用」への切り替えは、月数百円の投資で「メールが届かない不安」を解消できる、最もコストパフォーマンスの高いセキュリティ対策です。

ドメイン・サーバー同時契約でドメイン費用永久無料(年間最大3,889円お得)

是非、お得なこの機会にご利用ください。最新のキャンペーンはこちらから

※ユーザーノートの記事は、弊社サービスをご利用のお客様に執筆いただいております。

医療メーカーで新素材研究開発後、電機メーカーで制御器系システム開発を経てIT系マルチエンジニアをしています。またデザイン思考を実践し、アート思考などのいろんな思考方法に興味があります。

目次へ

目次へ